Inhaltsverzeichnis:

- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:42.

- Zuletzt bearbeitet 2025-01-22 17:14.

Die Aktive Verzeichnisse Benutzer und Computer Bewerbung ist gewöhnt an Erstellen Sie Objekte, verschieben Sie diese Objekte zwischen OUs und löschen Sie Objekte aus dem Active Directory Datenbank. Dieses traditionelle Active Directory wurde zuerst in Windows Server 2000 als primäres Tool eingeführt ActiveDirectory Management-Tool.

Was ist in diesem Zusammenhang ein Snap-In für Active Directory-Benutzer und -Computer?

Einer der wichtigsten Active Directory Domänenverwaltungstools ist die MMC Snap-In Active Directory-Benutzer und -Computer ( ADUC ). Die ADUC-Snap-In wird verwendet, um typische Domänenverwaltungsaufgaben auszuführen und zu verwalten Benutzer , Gruppen, Computers und Organisationseinheiten im Active Directory Domain.

Wie lautet der Befehl zum Öffnen von Active Directory und wozu dient er? Die Befehl dsa.msc ist gewohnt Aktivverzeichnis öffnen von Befehl auch prompt.

Anschließend stellt sich die Frage, was Active Directory ist und wie es funktioniert.

Active Directory Domänendienste sind die von Microsoft Verzeichnis Server. Es bietet Authentifizierungs- und Autorisierungsmechanismen sowie einen Rahmen, innerhalb dessen andere verwandte Dienste bereitgestellt werden können (AD Certificate Services, ADFederated Services usw.). Es ist eine LDAP-kompatible Datenbank, die Objekte enthält.

Wie verwalte ich Active Directory?

10 Tipps zum Verwalten von Active Directory

- Wie viele Administratoren haben Sie? Die Kontrolle des Zugriffs auf die Verwaltung ist wahrscheinlich der wichtigste Tipp.

- Generische Konten.

- Dokumentation.

- Deaktivieren Sie Gastkonten und benennen Sie das standardmäßige Administratorkonto um.

- Physische Sicherheit.

- Setzen Sie starke Passwortregeln durch.

- Dienstkonten.

- Ereignisprüfung.

Empfohlen:

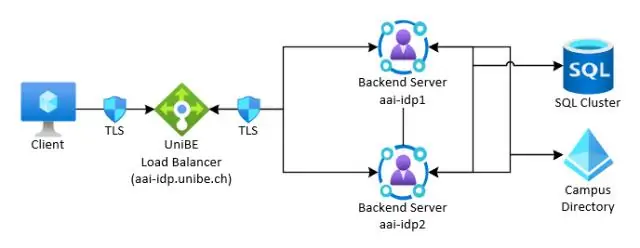

Wofür werden Load Balancer verwendet?

Load Balancer werden verwendet, um die Kapazität (gleichzeitige Benutzer) und die Zuverlässigkeit von Anwendungen zu erhöhen. Sie verbessern die Gesamtleistung von Anwendungen, indem sie die Belastung der Server im Zusammenhang mit der Verwaltung und Wartung von Anwendungs- und Netzwerksitzungen verringern und anwendungsspezifische Aufgaben ausführen

Wofür werden Fußzeilen verwendet?

Eine Dokumentfußzeile ist ein kleiner Abschnitt am unteren Rand jeder Seite innerhalb eines Dokuments. Es wird häufig verwendet, um Firmendaten oder Copyright-Informationen anzuzeigen. In längeren Dokumenten kann die Fußzeile auch verwendet werden, um den aktuellen Abschnitt des Dokuments anzugeben

Wofür werden Datenattribute verwendet?

HTML | data-* Attribute Es wird verwendet, um benutzerdefinierte Daten privat auf der Seite oder Anwendung zu speichern. Die Datenattribute bestehen hauptsächlich aus 2 Teilen: Attributname: Muss mindestens ein Zeichen lang sein, darf keine Großbuchstaben enthalten und mit 'data-' vorangestellt werden. Attributwert: Kann eine beliebige Zeichenfolge sein

Wofür werden orangefarbene Steckdosen verwendet?

Laut einem Informationsartikel von Scott Spyrka @spyrkaelectric.com handelt es sich bei den orangefarbenen Steckdosen um isolierte Erdungssteckdosen, die Strom direkt von einem Erdungspunkt liefern können, d

Wofür werden funktionale Sprachen verwendet?

Funktionale Programmiersprachen sind speziell dafür ausgelegt, symbolische Berechnungs- und Listenverarbeitungsanwendungen zu handhaben. Funktionale Programmierung basiert auf mathematischen Funktionen. Einige der beliebtesten funktionalen Programmiersprachen sind: Lisp, Python, Erlang, Haskell, Clojure usw