- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:42.

- Zuletzt bearbeitet 2025-01-22 17:14.

ISATAP ist eine Schnittstelle, die Hosts verwenden können, um IPv6-Datenverkehr über IPv4-Netzwerke zu übertragen. Es tut Dazu wird ein IPv6-Frame verwendet und Header mit IPv4-Netzwerkinformationen auf den Frame angewendet. 2) Das Vorhandensein der IPv4-Adresse zeigt die IPv4-Informationen an, die Gebraucht um den IPv6-Verkehr über das IPv4-Netzwerk zu transportieren.

Also, wofür wird der Microsoft Isatap-Adapter verwendet?

Die Microsoft ISATAP Gerät ist ein Inter Site Automatic Tunneling Address Protocol ist gewöhnt an Unternehmen beim Übergang zu einer IPv6-Infrastruktur unterstützen. Die ISATAP-Adapter kapselt IPv6-Pakete mithilfe eines IPv4-Headers. Diese Funktionalität ermöglicht es dem Client, IPv6-Datenverkehr über eine IPv4-Infrastruktur zu transportieren.

Man kann sich auch fragen, was ist der Unterschied zwischen Isatap und 6to4-Tunneling? ISATAP überträgt IPv6-Pakete zwischen Knoten über einem IPv4-Netzwerk. 6to4 ein Mechanismus, bei dem ein Router mit einem öffentliche IPv4-Adresse kann ein IPv6-Gateway oder ein Provider für eine ganze Reihe von LANs sein.

Auch gefragt, was ist ein Isatap-Router?

ISATAP (Intra Site Automatic Tunnel Addressing Protocol) ist eine IPv6-Tunneling-Technik, mit der Sie IPv6 über ein IPv4-Netzwerk verbinden können, ähnlich dem automatischen 6to4-Tunnel. In Ihrem IPv4-Netzwerk können Sie eines Ihrer Router als IPv6 „Kopfstelle“ ISATAP-Router mit denen sich Ihre IPv6-Hosts verbinden können.

Wann wurde Isatap eingeführt?

Ab April 2008, ISATAP ist implementiert im Linux-Betriebssystemkernel, beginnend mit Linux-2.6. 25.

Empfohlen:

Wann sollte Selen verwendet werden?

Selenium wird im Wesentlichen verwendet, um das Testen über verschiedene Webbrowser zu automatisieren. Es unterstützt verschiedene Browser wie Chrome, Mozilla, Firefox, Safari und IE, und Sie können mit Selenium WebDriver ganz einfach Browsertests in diesen Browsern automatisieren

Wann sollte ich den Akku meines Telefons aufladen?

Versuchen Sie, den Ladezustand Ihres Akkus zwischen 65 % und 75 % zu halten. Laut Battery University hält der Lithium-Ionen-Akku in Ihrem Smartphone am längsten, wenn Sie ihn jederzeit zu 65 bis 75 % geladen halten. Es ist natürlich unpraktisch, die Ladung Ihres Telefons immer zwischen diesen Stufen zu halten – aber Sie wissen zumindest, was ideal ist

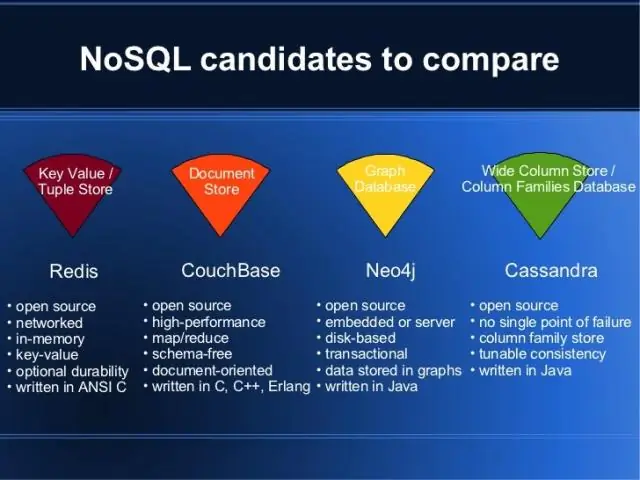

Wann sollte ich einen NoSQL-Ansatz im Vergleich zu Rdbms verwenden?

Im Allgemeinen sollte man ein RDBMS in Betracht ziehen, wenn man mehrzeilige Transaktionen und komplexe Joins hat. In einer NoSQL-Datenbank wie MongoDB zum Beispiel kann ein Dokument (auch komplexes Objekt genannt) das Äquivalent von Zeilen sein, die über mehrere Tabellen hinweg verbunden sind, und die Konsistenz innerhalb dieses Objekts ist gewährleistet

Wann sollte On_success On_failure immer manuell oder verzögert erfolgen?

On_success - Job nur ausführen, wenn alle Jobs aus vorherigen Phasen erfolgreich waren. Dies ist die Standardeinstellung. on_failure - Job nur ausführen, wenn mindestens ein Job aus früheren Phasen fehlschlägt. immer - Job ausführen, unabhängig vom Status von Jobs aus vorherigen Phasen

Wofür wird Ranorex angewendet?

Definition: Ranorex ist ein leistungsstarkes Tool zur Testautomatisierung. Es handelt sich um ein GUI-Testautomatisierungs-Framework, das zum Testen von webbasierten, Desktop- und mobilen Anwendungen verwendet wird. Ranorex verfügt nicht über eine eigene Skriptsprache zur Automatisierung der Anwendung. Es verwendet Standardprogrammiersprachen wie VB.NET und C#