- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:42.

- Zuletzt bearbeitet 2025-01-22 17:14.

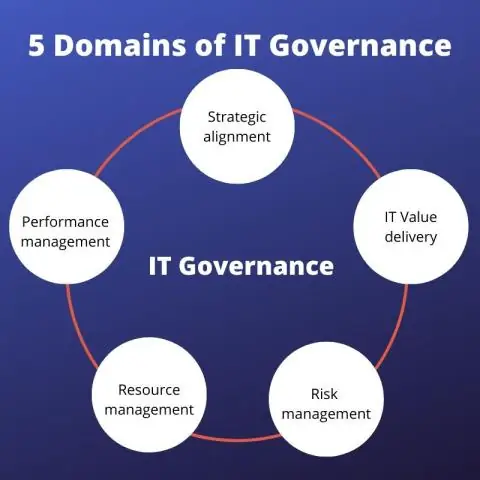

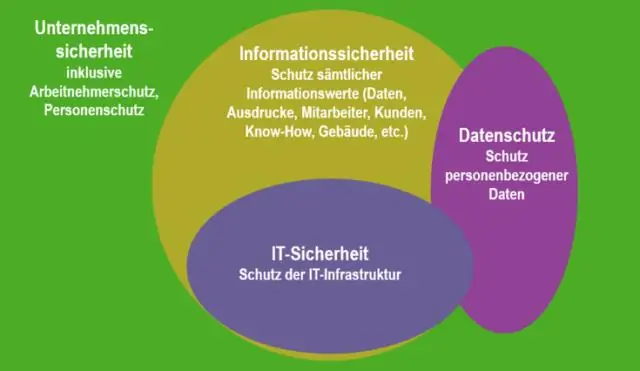

IT-Sicherheits-Governance ist das System, nach dem eine Organisation leitet und kontrolliert IT Sicherheit (angepasst von ISO 38500). Führung legt den Rechenschaftsrahmen fest und sorgt für eine Aufsicht, um sicherzustellen, dass Risiken angemessen gemindert werden, während das Management sicherstellt, dass Kontrollen zur Risikominderung implementiert werden.

Was ist auf diese Weise Informationssicherheits-Governance und Risikomanagement?

Informationssicherheits-Governance und Risikomanagement beinhaltet die Identifizierung der Information sowie die Entwicklung, Dokumentation und Umsetzung von Richtlinien, Standards, Verfahren und Richtlinien, die Vertraulichkeit, Integrität und Verfügbarkeit gewährleisten.

Zweitens, was sind die Prinzipien der Sicherheitsgovernance? Prinzipien der Sicherheitsgovernance - Es gibt sechs Prinzipien der Sicherheitsgovernance die in der Prüfung behandelt werden, nämlich Verantwortung, Strategie, Akquisition, Leistung, Konformität und menschliches Verhalten.

Man kann sich auch fragen, warum ist Information Security Governance wichtig?

Es ist extrem wichtig zu entwickeln IT-Sicherheits-Governance Stelle, die hilft, Risiken zu priorisieren und Unterstützung aufzubauen, wenn mehr Ressourcen zum Schutz der Organisation erforderlich sind. Die Verwendung eines Modells ermöglicht es dem CISO, nichttechnische Risiken darzustellen Information zum Führung Körper in einem Format, das sie verstehen.

Was versteht man unter dem Begriff Information Governance?

Informations-Governance , oder IG, ist die Gesamtstrategie für Information bei einer Organisation. Eine Organisation kann einen konsistenten und logischen Rahmen für die Mitarbeiter schaffen, um Daten über ihre Informations-Governance Richtlinien und Verfahren.

Empfohlen:

Was ist Social Engineering in der Informationssicherheit?

Social Engineering ist der Begriff, der für eine breite Palette von bösartigen Aktivitäten verwendet wird, die durch menschliche Interaktionen ausgeführt werden. Es nutzt psychologische Manipulation, um Benutzer dazu zu bringen, Sicherheitsfehler zu machen oder sensible Informationen preiszugeben. Social-Engineering-Angriffe erfolgen in einem oder mehreren Schritten

Was sind die fünf Ziele der Informationssicherheit?

Das Ziel der IT-Sicherheit besteht darin, eine Organisation in die Lage zu versetzen, alle Missions-/Geschäftsziele zu erreichen, indem Systeme unter gebührender Berücksichtigung der IT-bezogenen Risiken für die Organisation, ihre Partner und ihre Kunden implementiert werden. Die fünf Sicherheitsziele sind Vertraulichkeit, Verfügbarkeit, Integrität, Verantwortlichkeit und Sicherheit

Was sind die Prinzipien der Information Governance?

Trotz der Vielfalt in der Gesundheitsbranche können Informationen über die verschiedenen Arten von Organisationen nach acht Prinzipien geregelt werden: Rechenschaftspflicht, Transparenz, Integrität, Schutz, Compliance, Verfügbarkeit, Aufbewahrung und Disposition

Was ist AES in der Informationssicherheit?

Der Advanced Encryption Standard (AES) ist eine symmetrische Blockchiffre, die von der US-Regierung zum Schutz von Verschlusssachen gewählt wurde und weltweit in Software und Hardware implementiert ist, um sensible Daten zu verschlüsseln

Was sind administrative Kontrollen in der Informationssicherheit?

Administrative Sicherheitskontrollen (auch als Verfahrenskontrollen bezeichnet) sind in erster Linie Verfahren und Richtlinien, die eingeführt werden, um Mitarbeiteraktionen im Umgang mit sensiblen Informationen des Unternehmens zu definieren und zu leiten