Inhaltsverzeichnis:

- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:42.

- Zuletzt bearbeitet 2025-06-01 05:07.

Die HTTP Genehmigung Anfrage-Header enthält die Referenzen zu authentifizieren ein User-Agent mit einem Server, normalerweise, aber nicht unbedingt, nachdem der Server mit einem 401 Unauthorized-Status geantwortet hat und die WWW- Header authentifizieren.

Ebenso fragen die Leute, wie stelle ich die Basisauthentifizierung im HTTP-Header ein?

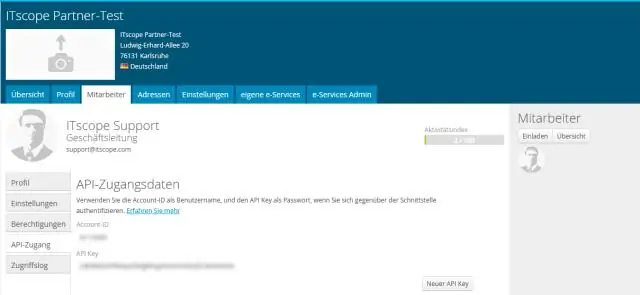

Um eine authentifizierte Anfrage zu senden, gehen Sie zur Registerkarte Autorisierung unter der Adressleiste:

- Wählen Sie nun Basic Auth aus dem Dropdown-Menü.

- Nach dem Aktualisieren der Authentifizierungsoption sehen Sie eine Änderung auf der Registerkarte Kopfzeilen, die nun ein Kopfzeilenfeld enthält, das den codierten Benutzernamen und die Kennwortzeichenfolge enthält:

Man kann sich auch fragen, was ist der Autorisierungs-Header? Autorisierungs-Header HTTP-Anfrage Header enthält die Credentials, um einen User-Agent bei einem Server zu authentifizieren, normalerweise nachdem der Server mit einem HTTP 401 Unauthorized und der WWW-Authenticate HTTP Response geantwortet hat Header.

Was bedeutet in diesem Zusammenhang

Authentifizierung ist der Prozess der Feststellung, ob ein Kunde ist berechtigt, auf eine Ressource zuzugreifen. Die HTTP Protokoll unterstützt Authentifizierung Als ein meint Zugang zu einer sicheren Ressource auszuhandeln. HTTP Serveranwendungen kann die anonyme Anfrage ablehnen und gleichzeitig angeben, dass Authentifizierung ist erforderlich.

Welche drei Arten der Authentifizierung gibt es?

Es gibt im Allgemeinen drei anerkannte Arten von Authentifizierungsfaktoren:

- Typ 1 - Etwas, das Sie kennen - umfasst Passwörter, PINs, Kombinationen, Codewörter oder geheime Handshakes.

- Typ 2 - Etwas, das Sie haben - umfasst alle Elemente, die physische Objekte sind, wie Schlüssel, Smartphones, Smartcards, USB-Laufwerke und Token-Geräte.

Empfohlen:

Was ist HTTP-Server Linux?

Linux WebServer (Apache) installieren, konfigurieren und Fehler beheben Ein Webserver ist ein System, das Anfragen über das HTTP-Protokoll manipuliert Netz

Was ist HTTP-Statusfehler 404 Kater?

Der Fehlercode lautet HTTP 404 (nicht gefunden) und die Beschreibung lautet: Der Ursprungsserver hat keine aktuelle Darstellung für die Zielressource gefunden oder ist nicht bereit, anzugeben, dass eine solche vorhanden ist. Dieser Fehler bedeutet, dass der Server die angeforderte Ressource (JSP, HTML, Bilder…) nicht finden konnte und den HTTP-Statuscode 404 zurückgibt

Was ist eine HTTP-Löschanfrage?

Die HTTP DELETE-Methode wird verwendet, um eine Ressource vom Server zu löschen. Das Senden eines Nachrichtentexts bei einer DELETE-Anforderung kann dazu führen, dass einige Server die Anforderung ablehnen. Sie können jedoch weiterhin Daten mithilfe von URL-Parametern an den Server senden. Dies ist normalerweise eine ID der Ressource, die Sie löschen möchten

Was ist das Protokoll HTTP-Protokoll?

HTTP bedeutet HyperText Transfer Protocol. HTTP ist das zugrunde liegende Protokoll, das vom World Wide Web verwendet wird, und dieses Protokoll definiert, wie Nachrichten formatiert und übertragen werden und welche Aktionen Webserver und Browser als Reaktion auf verschiedene Befehle ausführen sollen

Was ist eigentlich nur eine Sammlung kleinerer Middleware-Funktionen, die sicherheitsbezogene HTTP-Antwortheader festlegen?

Helmet ist eigentlich nur eine Sammlung kleinerer Middleware-Funktionen, die sicherheitsbezogene HTTP-Antwort-Header setzen: csp legt den Content-Security-Policy-Header fest, um Cross-Site-Scripting-Angriffe und andere Cross-Site-Injections zu verhindern