- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:42.

- Zuletzt bearbeitet 2025-01-22 17:13.

Unterschied zwischen symmetrisch und asymmetrisch Verschlüsselung

Symmetrisch Die Verschlüsselung verwendet einen einzigen Schlüssel, der von den Personen geteilt werden muss, die die Nachricht erhalten müssen, während asymmetrisch Die Verschlüsselung verwendet ein Paar aus öffentlichem Schlüssel und privatem Schlüssel, um Nachrichten bei der Kommunikation zu verschlüsseln und zu entschlüsseln

Die Frage ist auch, ist symmetrische oder asymmetrische Verschlüsselung besser?

Allgemein asymmetrische Verschlüsselung Schemata sind sicherer, da sie sowohl einen öffentlichen als auch einen privaten Schlüssel erfordern. Nein. AES ist sicherer gegen kryptanalytische Angriffe als 512-Bit-RSA, obwohl RSA asymmetrisch und AES ist symmetrisch.

Ist AES außerdem symmetrisch oder asymmetrisch? Wenn das gleiche Schlüssel sowohl für die Verschlüsselung als auch für die Entschlüsselung verwendet wird, wird der Prozess als symmetrisch bezeichnet. Bei Verwendung unterschiedlicher Schlüssel wird das Verfahren als asymmetrisch bezeichnet. Zwei der am weitesten verbreiteten Verschlüsselungen Algorithmen heute sind AES und RSA.

In ähnlicher Weise kann man fragen, was sind die Hauptunterschiede zwischen symmetrischer und asymmetrischer Schlüsselkryptographie?

Die grundlegender Unterschied das unterscheidet symmetrische und asymmetrische Verschlüsselung ist dass symmetrische Verschlüsselung erlaubt Verschlüsselung und Entschlüsselung der Nachricht mit derselben Schlüssel . Auf der anderen Seite, asymmetrische Verschlüsselung nutzt die Öffentlichkeit Schlüssel für die Verschlüsselung , und ein privates Schlüssel wird zur Entschlüsselung verwendet.

Ist Caesar-Chiffre symmetrisch oder asymmetrisch?

Grundsätzlich in a symmetrisch Kryptosystem verwenden Sender und Empfänger denselben Schlüssel, um die Nachricht zu verschlüsseln und zu entschlüsseln. Die Caesar-Chiffre Das oben beschriebene Beispiel ist dafür ein gutes Beispiel: Sowohl der Sender als auch der Empfänger verwenden beim Ver- und Entschlüsseln der Nachricht den Dreierschlüssel.

Empfohlen:

Was ist der Unterschied zwischen der Gesamtberichts- und der Teilberichtsbedingung?

Bei nicht zusammenhängenden Items in einer Liste (wie in den Experimenten von Nieuwenstein & Potter, 2006) wird der gesamte Bericht von der Gesamtzahl der Items in einer Sequenz beeinflusst, während ein Teilbericht nur minimal von der Gesamtzahl der Items beeinflusst wird, wenn nur zwei sein sollen gemeldet

Was ist der Unterschied zwischen der Ausführung von config und der Startkonfiguration?

Eine laufende Konfiguration befindet sich im RAM eines Geräts. Wenn also ein Gerät mit Strom versorgt wird, gehen alle konfigurierten Befehle verloren. Eine Startkonfiguration wird im nichtflüchtigen Speicher eines Geräts gespeichert, dh alle Konfigurationsänderungen bleiben auch bei einem Stromausfall des Geräts erhalten

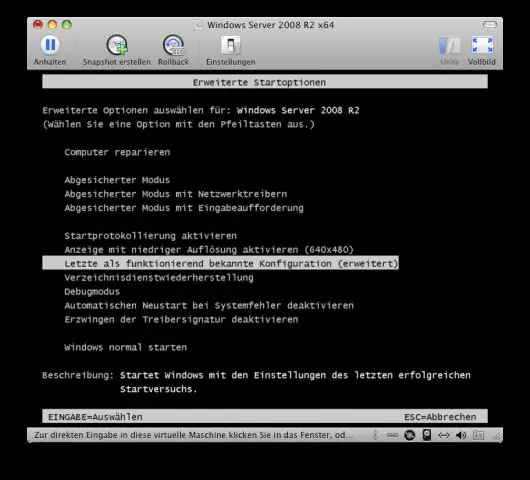

Was ist der Unterschied zwischen der letzten als funktionierend bekannten Konfiguration und der Systemwiederherstellung?

Während die Systemwiederherstellung Wiederherstellungspunkte verwendet, um Ihre Systemdateien und Einstellungen auf einen früheren Zeitpunkt zurückzusetzen, ohne persönliche Dateien zu beeinträchtigen. Sie können die Systemwiederherstellung rückgängig machen, aber in der letzten als funktionierend bekannten Konfiguration gibt es keine solche Option. Letzte als funktionierend bekannte Konfiguration ist in Windows 8 oder Windows 8.1 standardmäßig deaktiviert

Ist ECC symmetrisch oder asymmetrisch?

ECC ist ein Ansatz – eine Reihe von Algorithmen für die Schlüsselgenerierung, Verschlüsselung und Entschlüsselung – um asymmetrische Kryptographie durchzuführen. Asymmetrische kryptografische Algorithmen haben die Eigenschaft, dass Sie nicht einen einzelnen Schlüssel verwenden – wie bei symmetrischen kryptografischen Algorithmen wie AES – sondern ein Schlüsselpaar

Ist BitLocker symmetrisch oder asymmetrisch?

Wenn Sie diesen Beitrag und die Wikipedia-Seite für BitLocker und TPM richtig verstehen, verwendet BitLocker standardmäßig symmetrische Kryptographie wie AES. TPM ist jedoch in der Lage, eine RSA-Verschlüsselung durchzuführen. Da der RSA-Schlüssel im TPM gespeichert ist, warum verwendet BitLocker keine asymmetrische Verschlüsselung (d. h. RSA)?