Auf TCP-Ebene muss das Tupel (Quell-IP, Quell-Port, Ziel-IP, Ziel-Port) für jede gleichzeitige Verbindung eindeutig sein. Das bedeutet, dass ein einzelner Client nicht mehr als 65535 gleichzeitige Verbindungen zu einem Server öffnen kann. Aber ein Server kann (theoretisch) 65535 gleichzeitige Verbindungen pro Client bedienen. Zuletzt bearbeitet: 2025-01-22 17:01

Doppelpunkte und Semikolons sind zwei Arten von Satzzeichen. Doppelpunkte (:) werden in Sätzen verwendet, um anzuzeigen, dass etwas folgt, wie ein Zitat, ein Beispiel oder eine Liste. Semikolons (;) werden verwendet, um zwei unabhängige Sätze oder zwei vollständige Gedanken zu verbinden, die als vollständige Sätze allein stehen könnten. Zuletzt bearbeitet: 2025-01-22 17:01

Der Hauptunterschied zwischen diesen Sicherheitsmodi liegt in der Authentifizierungsphase. WPA2 Enterprise verwendet IEEE 802.1X, das eine Authentifizierung auf Unternehmensniveau bietet. WPA2 Personal verwendet Pre-Shared Keys (PSK) und ist für den Heimgebrauch konzipiert. WPA2 Enterprise ist jedoch speziell für den Einsatz in Organisationen konzipiert. Zuletzt bearbeitet: 2025-01-22 17:01

Das dotnet Command Line Interface ist ein plattformübergreifendes Befehlszeilentool, das für die Entwicklung und Durchführung verschiedener Entwicklungsaktivitäten bei der Entwicklung verwendet wird. Net Core-Anwendungen. Hinweis – Ursprünglich, als Asp.Net Core 1.0 veröffentlicht wurde, gab es ein ähnliches Toolset namens DNX (Dot Net Execution) zur Ausführung. Zuletzt bearbeitet: 2025-06-01 05:06

Core i3-Prozessoren haben keinen Turbo Boost, aber Core i5 und Core i7s schon. Turbo Boost erhöht dynamisch die Taktrate von Core i5- und i7-Prozessoren, wenn mehr Leistung benötigt wird. Ein Prozessor kann nur für eine begrenzte Zeit Turbo Boost machen. Zuletzt bearbeitet: 2025-01-22 17:01

Neben der Identifizierung direkter Beweise für eine Straftat kann die digitale Forensik verwendet werden, um Beweise bestimmten Verdächtigen zuzuordnen, Alibis oder Aussagen zu bestätigen, Absichten zu ermitteln, Quellen zu identifizieren (z. B. in Urheberrechtsfällen) oder Dokumente zu authentifizieren. Zuletzt bearbeitet: 2025-01-22 17:01

Kommunikation mit zwei Arduinos Schritt 1: Grundlegende Verbindungen. Zuerst müssen Sie beide Arduinos miteinander verbinden. Schritt 2: Fügen Sie dem sekundären Arduino eine LED hinzu. Verbinden Sie einen der Arduinos mit einem Steckbrett und verbinden Sie eine LED mit diesem Steckbrett. Schritt 3: Hinzufügen des Potentiometers. In diesem Schritt verbinden wir ein Potentiometer mit dem Master Arduino. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Monitor besteht aus einer Schaltung, einem Bildschirm, einem Netzteil, Tasten zum Einstellen der Bildschirmeinstellungen und einem Gehäuse, das all diese Komponenten enthält. Wie die meisten frühen Fernseher bestanden die ersten Computermonitore aus einer CRT (Kathodenstrahlröhre) und einem fluoreszierenden Bildschirm. Zuletzt bearbeitet: 2025-01-22 17:01

Octopus Deploy ist ein automatisiertes Bereitstellungstool, das sich in die meisten Code-Build-Prozesse für die Anwendungsbereitstellung und -konfiguration integrieren lässt. Es ermöglicht auch die automatisierte Anwendungsbereitstellung auf Cloud-Plattformen, einschließlich AWS und Azure. Zuletzt bearbeitet: 2025-01-22 17:01

Melden Sie sich bei Ihrem Team Foundation Server-Webportal an (https://{server}:8080/tfs/). Öffnen Sie von Ihrer Startseite aus Ihr Profil. Gehen Sie zu Ihren Sicherheitsdetails. Erstellen Sie ein persönliches Zugriffstoken. Benennen Sie Ihr Token. Wählen Sie die Bereiche für dieses Token aus, um es für Ihre spezifischen Aufgaben zu autorisieren. Wenn Sie fertig sind, kopieren Sie das Token. Zuletzt bearbeitet: 2025-06-01 05:06

Sie können ein USB-Ladegerät auf allen Kontinenten verwenden, ohne einen Spannungswandler zu verwenden. Alles was Sie brauchen ist ein länderspezifischer Adapterstecker. Sie können auch den 12-Volt-Stromanschluss Ihres Autos verwenden. Die Spezifikation für dieses Dual-Port-USB-Ladegerät zeigt, dass es 100-240 Volt, 50-60 Hz benötigt. Zuletzt bearbeitet: 2025-01-22 17:01

IPad Mini 2 Oben: Neues iPad Mini 2 Logo und Original iPad mini 2Logo mit dem Namen 'iPad Mini with Retina Display' Unten: iPadMini 2 in Silber Betriebssystem Original: iOS 7.0.3 Aktuell: iOS 12.4.4, freigegeben am 10. Dezember 2019 System-on-Chip verwendet Apple A7 mit 64-Bit-Architektur und Apple M7 Motionco-Prozessor. Zuletzt bearbeitet: 2025-01-22 17:01

Nachdem Sie Ihr Teil mit den obigen Schritten optimiert haben, kann es als STL-Datei exportiert werden. Laden Sie das 3D-Druck-Exporter-Plugin von ZBrush herunter. Wählen Sie das ZPlugin-Menü. Klicken Sie auf 3D-Druck-Exporter. Definieren und skalieren Sie Ihre Abmessungen. Wählen Sie STL > STL-Export. Speichern. Zuletzt bearbeitet: 2025-01-22 17:01

Die lange Amazon SQS-Abfrage ist eine Möglichkeit, Nachrichten aus Ihren Amazon SQS-Warteschlangen abzurufen. Während die reguläre kurze Abfrage sofort zurückkehrt, auch wenn die abzufragende Nachrichtenwarteschlange leer ist, gibt die lange Abfrage keine Antwort zurück, bis eine Nachricht in der Nachrichtenwarteschlange eintrifft oder die lange Abfrage abläuft. Zuletzt bearbeitet: 2025-01-22 17:01

Jupyter-Schnittstelle Um ein neues Notizbuch zu erstellen, gehen Sie zu Neu und wählen Sie Notizbuch - Python 2. Wenn Sie andere Jupyter-Notizbücher auf Ihrem System haben, die Sie verwenden möchten, können Sie auf Hochladen klicken und zu dieser bestimmten Datei navigieren. Aktuell laufende Notebooks haben ein grünes Symbol, während nicht laufende Notebooks grau sind. Zuletzt bearbeitet: 2025-06-01 05:06

Beginnen wir mit dem ersten Tutorial der Reihe. Definieren Sie Ihren eigenen Testumfang. Begrenzen Sie Ihre Tests nicht. Plattformübergreifendes Testen. Behalten Sie die Größe Ihrer Mobile App im Auge. Testen von App-Upgrade-Szenarien. Das Gerätebetriebssystem unterstützt die App möglicherweise nicht. Testen von App-Berechtigungen. Vergleichen Sie mit ähnlichen und beliebten Apps auf dem Markt. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Befehl ist ein binäres Muster, das innerhalb des Mikroprozessors entworfen wurde, um eine bestimmte Funktion auszuführen. Mit anderen Worten, es ist tatsächlich ein Befehl an den Mikroprozessor, eine gegebene Aufgabe an spezifizierten Daten auszuführen. Befehlssatz. Die gesamte Gruppe dieser Befehle wird Befehlssatz genannt. Zuletzt bearbeitet: 2025-01-22 17:01

Zu den Top-Konkurrenten von Sunglass Hut gehören Specsavers, Arcadia, Secret Sales und Adore Me. Sunglass Hutis ist ein Designer und Händler von Sonnenbrillen für Herren und Damen.Specsavers ist ein Händler von Brillen, Sonnenbrillen und Kontaktlinsen für Herren, Damen und Kinder. Arcadia Group ist ein multinationales Handelsunternehmen. Zuletzt bearbeitet: 2025-01-22 17:01

Insgesamt leistet McAfee Mobile Security gute Arbeit beim Schutz von Android-Geräten vor Malware und Diebstahl. Trotzdem ist es aufgrund des hohen Preises schwer zu empfehlen. Im Gegensatz dazu ist Avast Mobile Security völlig kostenlos und enthält mehr Anti-Diebstahl-Funktionen. Zuletzt bearbeitet: 2025-01-22 17:01

Nein, es ist nicht zwingend erforderlich, Hadoop zuerst zu erlernen, um Spark zu erlernen, aber Grundkenntnisse in Hadoop und HDFS werden Ihnen beim Erlernen von Spark einen Vorteil verschaffen. Spark ist eine aufstrebende Technologie und ist eine Marktbegeisterung bevorzugter in der Branche. Zuletzt bearbeitet: 2025-01-22 17:01

Verwenden Sie Pre-Empfangs-Hooks, um Geschäftsregeln zu erfüllen, die Einhaltung gesetzlicher Vorschriften durchzusetzen und bestimmte häufige Fehler zu vermeiden. Beispiele für die Verwendung von Pre-Receive-Hooks: Erfordern Sie, dass Commit-Nachrichten einem bestimmten Muster oder Format folgen, z. B. eine gültige Ticketnummer enthalten oder eine bestimmte Länge überschreiten. Zuletzt bearbeitet: 2025-01-22 17:01

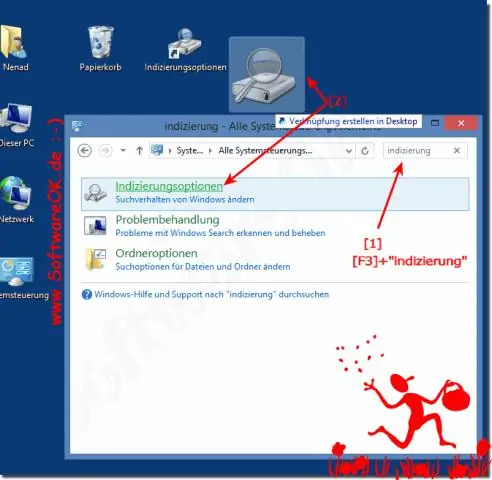

So entfernen Sie Dienste in Windows 10 Sie können Dienste auch über eine Befehlszeile entfernen. Halten Sie die Windows-Taste gedrückt und drücken Sie dann „R“, um das Dialogfeld „Ausführen“aufzurufen. Geben Sie „SC DELETE servicename“ein, dann drücken Sie „Enter“. Zuletzt bearbeitet: 2025-01-22 17:01

1640 Fuß Auch gefragt, wie lange hält ein Abhörgerät? Modern batteriebetrieben Abhörgeräte kann letzte zwischen 7 Stunden und 8 Wochen im Standby. Was ist das beste Abhörgerät für Spionage? Die 10 besten Hörgeräte - Februar 2020 Ergebnisse basieren auf 9, 199 gescannten Bewertungen 1 Hausbell Scientific Explorer Bionic Ear Elektronisches Abhörgerät Digitales Aufnahmegerät Naturbeobachtung Von HAUSBELL 9.. Zuletzt bearbeitet: 2025-01-22 17:01

Speicherstillstandszyklen Anzahl der Zyklen, in denen sich der Prozessor befindet. Warten auf einen Speicherzugriff ins Stocken geraten. Zuletzt bearbeitet: 2025-01-22 17:01

Definition von: Cache-Datei. Cache-Datei. Eine Datei mit Daten auf einer lokalen Festplatte. Wenn heruntergeladene Daten temporär auf der lokalen Festplatte des Benutzers oder auf einer lokalen Netzwerkplatte gespeichert werden, beschleunigt dies den Abruf, wenn der Benutzer das nächste Mal dieselben Daten (Webseite, Grafik usw.) aus dem Internet oder einer anderen Remotequelle abrufen möchte. Zuletzt bearbeitet: 2025-01-22 17:01

Kontextfaktoren sind die besonderen Merkmale eines Stipendiatensettings, die berücksichtigt werden müssen, um zu verstehen, wie sich eine Reihe von Interventionen auswirken können. Zuletzt bearbeitet: 2025-01-22 17:01

Zusammenfassend sind hier die Standardanforderungen an einen Laptop für Ingenieurstudenten und Ingenieure. CPU-Prozessorgeschwindigkeit. Festplattenspeicher. RAM. Konnektivität. Bildschirmgröße. Dedizierte Grafikkarten. Betriebssystem. Zuletzt bearbeitet: 2025-01-22 17:01

Stapelbasierte Objekte werden implizit vom C++-Compiler verwaltet. Sie werden zerstört, wenn sie den Gültigkeitsbereich verlassen, und dynamisch zugewiesene Objekte müssen manuell freigegeben werden, indem der Löschoperator verwendet wird, andernfalls tritt ein Speicherverlust auf. C++ unterstützt keinen automatischen Garbage-Collection-Ansatz, der von Sprachen wie Java und C# verwendet wird. Zuletzt bearbeitet: 2025-06-01 05:06

Sie behauptet, dass der einzige Wert einer elektronischen Signatur für den Konkurs darin besteht, dass die elektronische Signatur anzeigt, dass eine weitere Kopie in Papierform vorliegt und dass eine elektronische Signatur (und in diesem Fall eine elektronische Signatur von DocuSign) keine „Original“-Signatur sein kann. Zuletzt bearbeitet: 2025-01-22 17:01

Entfernen Sie Fast Package Tracker aus Programmen und Funktionen: Klicken Sie auf Start. Wählen Sie im Startmenü Einstellungen => Systemsteuerung. Suchen und klicken Sie auf Programme hinzufügen oder entfernen. Suchen Sie in der Liste nach Fast Package Tracker. Wenn Sie die App finden, markieren Sie sie. Klicken Sie auf Entfernen. Zuletzt bearbeitet: 2025-01-22 17:01

Primitive Datentypen sind die allgemeinen und fundamentalen Datentypen, die wir in Java haben, und das sind Byte, Short, Int, Long, Float, Double, Char, Boolean. Abgeleitete Datentypen sind solche, die unter Verwendung eines anderen Datentyps erstellt werden, z. B. Arrays. Benutzerdefinierte Datentypen sind diejenigen, die der Benutzer / Programmierer selbst definiert. Zuletzt bearbeitet: 2025-01-22 17:01

Google ist die beliebteste Suchmaschine in den meisten Ländern der Welt außer in Russland – hier ist der Grund. Aber die Dominanz von Google hat sich nicht überall ausgeweitet, und Russland ist eines der wenigen Länder, in denen es zurückbleibt. Zuletzt bearbeitet: 2025-01-22 17:01

OpenGL-Fehler treten auf, wenn die Grafikkartentreiber, die einer bestimmten OpenGL-Version entsprechen, nicht auf einem Gerät installiert sind. Wenn Sie beispielsweise Software ausführen oder beispielsweise Minecraft spielen möchten, die OpenGL 4.6 verwendet, benötigen Sie AMD Adrenalin18.4. Zuletzt bearbeitet: 2025-01-22 17:01

Können Handys Viren bekommen? Technisch gesehen wird Computercode als Virus definiert, wenn der Code sich selbst dupliziert, nachdem das Gerät infiziert wurde und dann Daten zerstört oder versucht, sich an ein anderes Gerät zu senden. Obwohl Smartphones Viren bekommen können, sind sie seltener als andere Probleme. Zuletzt bearbeitet: 2025-01-22 17:01

Hauptschritte: Berühren Sie auf dem Telefon Apps und dann Einstellungen. Schalten Sie unter Drahtlos & Netzwerke Bluetooth ein. Berühren Sie Bluetooth, um nach verfügbaren Bluetooth-Geräten zu suchen. Wählen Sie Motorola Buds in der Liste der erkannten Geräte aus. Geben Sie das Passwort oder den Paarcode ein: 0000 oder 1234. Zuletzt bearbeitet: 2025-01-22 17:01

Microsoft Exchange Server 2013: Neuerungen Offline-Unterstützung in OWA: E-Mails und Aktionen werden automatisch synchronisiert, wenn die Verbindung das nächste Mal wiederhergestellt wird. Site-Postfächer bringen Exchange-E-Mails und SharePoint-Dokumente zusammen. Outlook Web App bietet drei verschiedene UI-Layouts, die für Desktop-, Slate- und Telefonbrowser optimiert sind. Zuletzt bearbeitet: 2025-01-22 17:01

Bei tragbaren Generatoren sind Duplex-(Doppel-)Steckdosen üblich und jeder liefert 120 Volt. Erdschlussgeschützte Steckdosen (GFCI) sind eine Funktion einiger Modelle und schützen den Benutzer vor Stromschlägen. Zuletzt bearbeitet: 2025-06-01 05:06

Die Ladegeräte haben im Laufe der Jahre ihre Form verändert, aber die alten werden immer noch die gleiche Aufgabe erfüllen. Die iPads verwenden Ladegeräte mit höherer Leistung als die iPods und iPhones. Sie verwenden ein iPad-Ladegerät mit einem iPod oder iPhone, aber nicht umgekehrt. Die Leistungsstufe ist zu niedrig, um das iPad ausreichend aufzuladen. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Spring MVC ist ein Java-Framework, das zum Erstellen von Webanwendungen verwendet wird. Es folgt dem Model-View-Controller-Entwurfsmuster. Es implementiert alle grundlegenden Funktionen eines Kernfeder-Frameworks wie Inversion of Control, Dependency Injection. Zuletzt bearbeitet: 2025-01-22 17:01

Navigieren Sie zur Registerkarte Druckoptionen. Schauen Sie unten nach Ausgabefarbe. Wenn Sie in Farbe drucken möchten, stellen Sie sicher, dass in diesem Menü Farbe ausgewählt ist. OK klicken. Zuletzt bearbeitet: 2025-01-22 17:01