Jeder Java-Array-Typ hat java. lang. Wie alle Java-Objekte werden Arrays als Wert übergeben, aber der Wert ist die Referenz auf das Array. Wenn Sie also einer Zelle des Arrays in der aufgerufenen Methode etwas zuweisen, weisen Sie dasselbe Array-Objekt zu, das der Aufrufer sieht. Dies ist KEINE Pass-by-Referenz. Zuletzt bearbeitet: 2025-01-22 17:01

Fünf Möglichkeiten zur Verkürzung der Serverantwortzeiten Überprüfen Sie Ihr Hosting. Die Zeit, die Sie damit verbringen, auf die Antwort Ihres Servers zu warten, erhöht Ihre endgültigen Seitenladezeiten. Wählen Sie Ihren Webserver sorgfältig aus. Optimieren Sie Ihre Webserver. Reduzieren Sie Blähungen. Optimieren Sie Ihre Datenbank. Zuletzt bearbeitet: 2025-01-22 17:01

Sicherheit: Ein VPN verschlüsselt die gesamte Websitzung des Benutzers. Es macht jede Website genauso sicher wie eine Bank oder andere Finanzseiten. Ein VPN ermöglicht es Benutzern, unzensiert und sicher auf alles im Internet zuzugreifen. Datenschutz: AVPN maskiert die Adressen von Benutzern und schützt die Identität einer Person vor dem Tracking. Zuletzt bearbeitet: 2025-01-22 17:01

Kinesik ist die Interpretation von Körperbewegungskommunikation wie Mimik und Gestik, nonverbales Verhalten in Bezug auf die Bewegung eines beliebigen Körperteils oder des Körpers als Ganzes. Zuletzt bearbeitet: 2025-01-22 17:01

Geben Sie einen Bindestrich in das Feld "Suchen nach" ein. Lassen Sie das Feld "Ersetzen durch" leer. Klicken Sie auf die Schaltfläche 'Alle ersetzen'. Excel findet alle Bindestriche in den ausgewählten Zellen und entfernt sie. Zuletzt bearbeitet: 2025-06-01 05:06

Teilen Sie die Kosten für die Hardware für den MTBF auf. Wenn Ihr Server beispielsweise 10k und Ihre Festplatten 2k kosten, mit einer MTBF von 10 Jahren und 5 Jahren, müssen Sie Folgendes tun: 10k / (10 * 12) und dann 2k / (10 * 12) hinzufügen. Das sind insgesamt 116,64$ pro Monat. Zuletzt bearbeitet: 2025-01-22 17:01

Cypher (Abfragesprache) Cypher ist eine deklarative Graph-Abfragesprache, die eine ausdrucksstarke und effiziente Datenabfrage in einem Eigenschaftsgraph ermöglicht. Cypher war größtenteils eine Erfindung von Andrés Taylor, als er 2011 für Neo4j, Inc. (ehemals Neo Technology) arbeitete. Zuletzt bearbeitet: 2025-01-22 17:01

Jobs, die Sie mit einem Mechatronik-Studium bekommen können? Robotik-Ingenieur/Techniker. Automatisierungstechniker. Ingenieur für Steuerungsdesign/Fehlersuche. Ingenieur für Elektronikdesign. Ingenieur für Maschinenbau. Datenwissenschaftler/Big-Data-Analyst. Ingenieur für Instrumentierung. Softwareentwickler. Zuletzt bearbeitet: 2025-01-22 17:01

FileZilla ist ein kostenloser FTP-Client, der für die meisten gängigen Betriebssysteme einschließlich MAC OS verfügbar ist. Um diesen FTP-Client auf Ihrem MAC zu verwenden, sollten Sie diese Schritte ausführen: Laden Sie FileZilla auf Ihren lokalen Computer herunter. Zuletzt bearbeitet: 2025-01-22 17:01

Das synchronisierte Schlüsselwort in Java wird verwendet, um einen sich gegenseitig ausschließenden Zugriff auf eine gemeinsam genutzte Ressource mit mehreren Threads in Java bereitzustellen. Die Synchronisation in Java garantiert, dass keine zwei Threads eine synchronisierte Methode ausführen können, die dieselbe Sperre gleichzeitig oder gleichzeitig erfordert. Zuletzt bearbeitet: 2025-01-22 17:01

Klicken Sie in diesem Fall einfach mit der rechten Maustaste und wählen Sie Öffnen mit. Klicken Sie nun auf Datei und dann auf Exportieren. Sie erhalten ein Popup-Dialogfeld und eine der Optionen unten ist Quarzfilter. Klicken Sie auf das Dropdown-Menü und wählen Sie Dateigröße reduzieren. Zuletzt bearbeitet: 2025-06-01 05:06

Die meisten Verzeichnisse enthalten eine main. yml-Datei; Ansible verwendet jede dieser Dateien als Einstiegspunkt zum Lesen des Inhalts des Verzeichnisses (mit Ausnahme von Dateien, Vorlagen und Tests). Sie haben die Freiheit, Ihre Aufgaben und Variablen in andere Dateien innerhalb jedes Verzeichnisses zu verzweigen. Zuletzt bearbeitet: 2025-01-22 17:01

Sobald Sie Ihr Dokument öffnen, drücken Sie UMSCHALT-F5. Die „Zurück“-Funktion von Word bringt Sie zurück zu Ihrer letzten Bearbeitung. (Wenn Sie Shift-F5 wiederholt drücken, werden Sie durch Ihre letzten vier Bearbeitungen geführt.) Das ist es. Zuletzt bearbeitet: 2025-01-22 17:01

Der technologische Fortschritt hat die Arbeitsweise von Unternehmen verändert. Technologie hilft Ihnen, Ihren Kunden einen besseren Service zu bieten und Ihren Wettbewerbern einen Schritt voraus zu sein. Daher ist es wichtig, über technische Trends auf dem Laufenden zu bleiben, damit Ihr Unternehmen nicht ins Hintertreffen gerät oder Chancen verpasst. Zuletzt bearbeitet: 2025-01-22 17:01

Pivotal Concourse ist ein überarbeitetes CI/CD-System für Teams, die agile Entwicklung praktizieren und häufig an eine oder viele Cloud-Plattformen liefern. Zuletzt bearbeitet: 2025-01-22 17:01

Amazon Elastic Block Store (EBS) ist ein benutzerfreundlicher, leistungsstarker Blockspeicherservice, der für die Verwendung mit Amazon Elastic Compute Cloud (EC2) für durchsatz- und transaktionsintensive Workloads jeder Größenordnung entwickelt wurde. Zuletzt bearbeitet: 2025-01-22 17:01

Passwortbasierte Authentifizierung. Ein Server kann beispielsweise verlangen, dass ein Benutzer einen Namen und ein Kennwort eingibt, bevor er Zugriff auf den Server gewährt. Der Server verwaltet eine Liste von Namen und Passwörtern; Wenn ein bestimmter Name auf der Liste steht und der Benutzer das richtige Passwort eingibt, gewährt der Server den Zugriff. Zuletzt bearbeitet: 2025-06-01 05:06

Docker-Container auflisten Wie Sie sehen, zeigt das obige Bild, dass keine Container ausgeführt werden. Um Container nach ihrer ID aufzulisten, verwenden Sie –aq (leise): docker ps –aq. Um die Gesamtdateigröße jedes Containers aufzulisten, verwenden Sie –s (Größe): docker ps –s. Der Befehl ps bietet mehrere Informationsspalten:. Zuletzt bearbeitet: 2025-06-01 05:06

Führen Sie das Außenantennenkabel zum SignalBooster und schließen Sie es an den mit „Außenantenne“gekennzeichneten Anschluss am Signalverstärker an. Führen Sie das InsideAntenna-Kabel zum Signal Booster und verbinden Sie es mit dem mit „Inside Antenna“gekennzeichneten Anschluss am SignalBooster. Zuletzt bearbeitet: 2025-01-22 17:01

Die Hauptfunktion ist der Einstiegspunkt jedes Programms. Aber der Python-Interpreter führt den Quelldateicode sequentiell aus und ruft keine Methode auf, wenn sie nicht Teil des Codes ist. Aber wenn es direkt Teil des Codes ist, wird es ausgeführt, wenn die Datei als Modul importiert wird. Zuletzt bearbeitet: 2025-01-22 17:01

Nur Apps und Erweiterungen, die Sie explizit installiert haben, dürfen im Hintergrund ausgeführt werden. Eine Standardwebseite kann nicht weiter ausgeführt werden, nachdem Sie den entsprechenden Browser-Tab geschlossen haben. Darüber hinaus müssen die Hintergrundfunktionen der Appor-Erweiterung vom Entwickler während des Installationsprozesses angegeben werden. Zuletzt bearbeitet: 2025-01-22 17:01

Bereitstellen auf Heroku über die Befehlszeile Erstellen Sie eine Heroku-Anwendung. cd wordpress heroku erstellen. Installieren Sie das ClearDB-Plugin. heroku addons:add cleardb:ignite. Installieren Sie das New Relic-Plugin. heroku addons: newrelic:wayne hinzufügen. Installieren Sie das SendGrid-Plugin. Bereitstellen auf Heroku. Führen Sie die Anwendung aus:. Zuletzt bearbeitet: 2025-01-22 17:01

Der Hauptunterschied ist die Route für 0.0. Ein privates Subnetz legt diese Route zu einer NAT-Instanz fest. Private Subnetz-Instanzen benötigen nur eine private IP und der Internetverkehr wird über das NAT im öffentlichen Subnetz geleitet. Sie könnten auch keine Route zu 0.0 . haben. Zuletzt bearbeitet: 2025-01-22 17:01

Ihre Servergeschwindigkeit ist Ihr Motor. Es ist das Fundament Ihrer Website. Es wird durch die Leistung und den Standort Ihres Webhosts bestimmt. Wie zu erwarten, möchten Sie, dass Ihr Motor so schnell wie möglich ist. Zuletzt bearbeitet: 2025-01-22 17:01

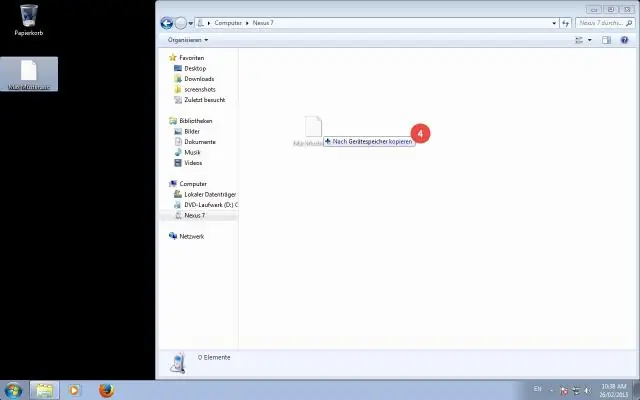

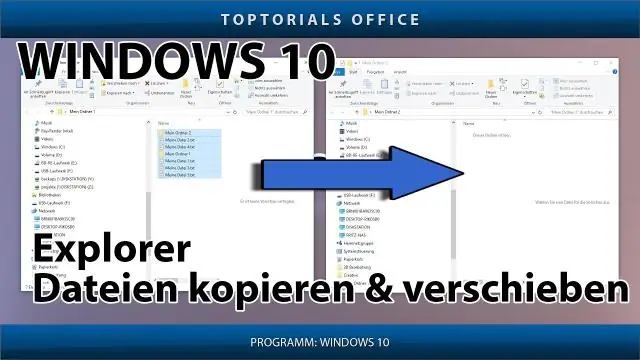

Dateien drahtlos zwischen Laptops übertragen Klicken Sie mit der rechten Maustaste auf Netzwerkumgebung und wählen Sie Eigenschaften. Wählen Sie „Neue Verbindung erstellen (WinXP)“oder „Neue Verbindung erstellen (Win2K)“, um den Assistenten für neue Verbindungen zu starten. Wählen Sie "Erweiterte Verbindung einrichten". Wählen Sie "Direkt mit einem anderen Computer verbinden". Zuletzt bearbeitet: 2025-06-01 05:06

Es gibt andere Bezeichnungen – privat und geschützt – die andere Dinge bedeuten; private beispielsweise bezeichnet eine Methode, die nur innerhalb der Klasse aufgerufen werden kann, in der sie deklariert ist. Das Schlüsselwort void gibt an, dass von der Methode kein Wert zurückgegeben wird. Zuletzt bearbeitet: 2025-06-01 05:06

Ja, Sie können den einfachen Adapter verwenden. Wenn Sie das winzige Kleingedruckte auf dem Steckerende lesen, sehen Sie "110-240V 50-60Hz", was bedeutet, dass es auf den meisten gängigen elektrischen Systemen auf der ganzen Welt ohne Transformator funktioniert. Zuletzt bearbeitet: 2025-06-01 05:06

Bei Formulardaten und urlencodierten Texttypen fügt Postman automatisch den richtigen Content-Type-Header an. Wenn Sie den Rohmodus für Ihre Körperdaten verwenden, legt Postman eine Kopfzeile basierend auf dem von Ihnen ausgewählten Typ (z. B. Text, JSON) fest. Postman setzt keinen Header-Typ für den binären Body-Typ. Zuletzt bearbeitet: 2025-01-22 17:01

Seeds verwenden etwas namens 'Seed-Rang', um zu bestimmen, welche aktiv sein sollen und welche in die Warteschlange gestellt werden sollen. Dieser Rang wird durch die Anzahl der Seed-Zyklen bestimmt, die ein Torrent abgeschlossen hat. Torrents mit weniger abgeschlossenen Seed-Zyklen werden für das Seeding priorisiert. Zuletzt bearbeitet: 2025-01-22 17:01

Beschreibung ¶ $_SERVER ist ein Array, das Informationen wie Header, Pfade und Skriptspeicherorte enthält. Die Einträge in diesem Array werden vom Webserver erstellt. Es gibt keine Garantie dafür, dass jeder Webserver diese zur Verfügung stellt; Server können einige auslassen oder andere bereitstellen, die hier nicht aufgeführt sind. Zuletzt bearbeitet: 2025-01-22 17:01

Aktuelle Version Codename Release Ubuntu 16.04.1 LTS Xenial Xerus 21. Juli 2016 Ubuntu 16.04 LTS Xenial Xerus 21. April 2016 Ubuntu 14.04.6 LTS Trusty Tahr 7. März 2019 Ubuntu 14.04.5 LTS Trusty Tahr 4. August 2016. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Delegat ist eine Möglichkeit, C# mitzuteilen, welche Methode aufgerufen werden soll, wenn ein Ereignis ausgelöst wird. Wenn Sie beispielsweise in einem Formular auf eine Schaltfläche klicken, ruft das Programm eine bestimmte Methode auf. Dieser Zeiger ist ein Delegierter. Delegierte sind gut, da Sie mehrere Methoden benachrichtigen können, wenn ein Ereignis eingetreten ist, wenn Sie dies wünschen. Zuletzt bearbeitet: 2025-01-22 17:01

Ein One-Pass-Assembler übergibt die Quelldatei genau einmal, sammelt im selben Durchgang die Labels, löst zukünftige Referenzen auf und führt die eigentliche Assemblierung durch. Der schwierige Teil besteht darin, zukünftige Label-Referenzen (das Problem der Vorwärtsreferenzierung) aufzulösen und Code in einem Durchgang zusammenzusetzen. Zuletzt bearbeitet: 2025-01-22 17:01

1) Verwenden Sie Ihre Kopier- / Einfügefunktion. Markieren Sie das gewünschte ASCII-Bild, das Sie speichern möchten, und klicken Sie auf „Kopieren“. Speichern Sie es in einem beliebigen Texteditor oder einer beliebigen Textverarbeitungssoftware. (Persönlich bevorzuge ich Windows Notepad.). Zuletzt bearbeitet: 2025-01-22 17:01

Der Google-Algorithmus ist bekanntlich viel besser als jede andere Suchmaschine. Dies liegt daran, dass es hochwertige Inhalte gegenüber etablierten Links und Seiten bevorzugt, im Gegensatz zu Yahoo, das immer noch alte und gut etablierte Websites bevorzugt. Zuletzt bearbeitet: 2025-01-22 17:01

Der erste Einsatz eines Rasterplattenschalters ist, wenn Sie ungewöhnliche/nicht standardmäßige Schalterkombinationen auf einer Platte wünschen. Dies bedeutet normalerweise eine Kombination aus Zwischenlichtschaltern und Zweiwege- (oder Einweg-) Schaltern. Zwei-Wege-Schalter werden verwendet, wenn ein oder zwei Schalter vorhanden sind, die ein Licht oder eine Lichtergruppe steuern. Zuletzt bearbeitet: 2025-01-22 17:01

Die besten Laptops mit Akkulaufzeit in dieser Zusammenfassung: Apple MacBook Pro 15-Inch (2018) Review. Lenovo Yoga C930 im Test. Dell Latitude 7400 2-in-1-Test. Lenovo ThinkPad X1 Carbon (2018) im Test. Microsoft Surface Book 2 Rezension. Dell Latitude 7300 Test. HP Spectre x360 13 (Ende 2019) Testbericht. Zuletzt bearbeitet: 2025-01-22 17:01

Schneeflocken bestehen aus so vielen Molekülen, dass es unwahrscheinlich ist, dass zwei Schneeflocken genau die gleiche Größe haben. Jede Schneeflocke ist leicht unterschiedlichen Bedingungen ausgesetzt. Selbst wenn Sie mit zwei identischen Kristallen beginnen würden, wären sie nicht gleich, wenn sie die Oberfläche erreichten. Zuletzt bearbeitet: 2025-06-01 05:06

Obwohl die Temperaturen von Grafikkarte zu Grafikkarte stark variieren, sind sie normalerweise auf etwa 95 °C (203 °F) begrenzt. Ähnlich wie bei CPUs sollte die optimale GPU-Temperatur für Gaming auch bei starker Last nicht über 85 °C (85 °C) steigen, obwohl einige diese Werte überschreiten können, ohne die Komponente tödlich zu beschädigen. Zuletzt bearbeitet: 2025-01-22 17:01

Aus diesem Grund sollten Ausnahmen nur verwendet werden, wenn Sie mit der Situation nicht vernünftig umgehen können (denken Sie an 'nicht genügend Arbeitsspeicher' oder 'Computer brennt'). Eine Faustregel lautet, Ausnahmen für Dinge zu verwenden, die Sie normalerweise nicht vorhersagen können. Beispiele sind Datenbankkonnektivität, fehlende Datei auf der Festplatte usw. Zuletzt bearbeitet: 2025-01-22 17:01