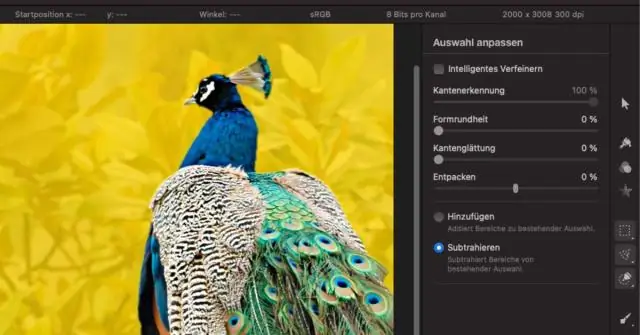

So erstellen Sie eine digitale Signatur. Schritt 1: Setzen Sie Ihre Unterschrift auf ein Whitepaper. Schritt 2: Machen Sie ein schönes Foto Ihrer Unterschrift. Schritt 3: Öffnen Sie das Foto mit GIMP und passen Sie die Ebenen wie im Bild gezeigt an. Schritt 4: Passen Sie den Kontrast wie im Bild gezeigt an. Schritt 5: Bereinigen Sie Ihre Signatur mit dem Radiergummi-Tool. Schritt 6: Weiße Farbe in Alpha umwandeln. Zuletzt bearbeitet: 2025-01-22 17:01

Dieses strategische Versagen war die direkte Ursache für den jahrzehntelangen Niedergang von Kodak, als die digitale Fotografie sein filmbasiertes Geschäftsmodell zerstörte. Die Unfähigkeit des Managements von Kodak, die digitale Fotografie als disruptive Technologie zu sehen, selbst wenn die Forscher die Grenzen der Technologie erweiterten, würde noch Jahrzehnte andauern. Zuletzt bearbeitet: 2025-06-01 05:06

Denken Sie daran, dass für eine perfekte Abdeckung ideal ist, dass das Samsung Galaxy M30 alle Frequenzen für alle in den USA verwendeten Netzwerke hat. Wenn dem Samsung Galaxy M30 jedoch eines der verwendeten Frequenzbänder fehlt, bedeutet dies nicht, dass dies der Fall ist funktioniert nicht in diesem Netzwerk, aber die Abdeckung könnte auf beschränkt sein. Zuletzt bearbeitet: 2025-06-01 05:06

Klicken Sie dazu auf dem Computerbildschirm auf Weiter, tippen Sie auf die Schaltfläche Konto und dann auf Code scannen, um den QR-Code auf dem Computer aufzurufen. Fokussieren Sie dann mit der Kamera Ihres Mobilgeräts die Kamera auf den QR-Code auf dem Bildschirm. Sobald es den Code erkennt, werden sechs Zahlen auf Ihrem Gerät angezeigt. Zuletzt bearbeitet: 2025-01-22 17:01

Auf einer hohen Ebene arbeitet AD RMS mit RMS-fähigen Anwendungen zusammen, damit Benutzer geschützte Inhalte erstellen und nutzen können. Der Schutz funktioniert, indem ein Dokument verschlüsselt, eine Richtlinie erstellt und alles zusammen mit einem Zertifikat zur Identifizierung des Autors und einigen anderen Informationen in einer einzigen Datei gestempelt wird. Zuletzt bearbeitet: 2025-06-01 05:06

Preise für Andersen-Fenster nach Fenstertyp Preisvergleich für Andersen-Fenster nach Fenstertyp Andersen-Flügelfenster-Preise Andersen-Flügelfenster der 400er-Serie 389 € 525 € Andersen-Flügelfenster der 100er-Serie 298 € 370 € Andersen Architectural-Flügelfenster $1.009 $1.600. Zuletzt bearbeitet: 2025-01-22 17:01

Funktionsaufruf durch Referenz in C. Die Methode Call-by-Referenz zum Übergeben von Argumenten an eine Funktion kopiert die Adresse eines Arguments in den Formalparameter. Innerhalb der Funktion wird die Adresse verwendet, um auf das eigentliche Argument zuzugreifen, das im Aufruf verwendet wird. Dies bedeutet, dass sich die am Parameter vorgenommenen Änderungen auf das übergebene Argument auswirken. Zuletzt bearbeitet: 2025-01-22 17:01

Partitionen in der Active Directory-Schemapartition. Konfigurationspartition. Domänenpartition. Anwendungspartition. Zuletzt bearbeitet: 2025-01-22 17:01

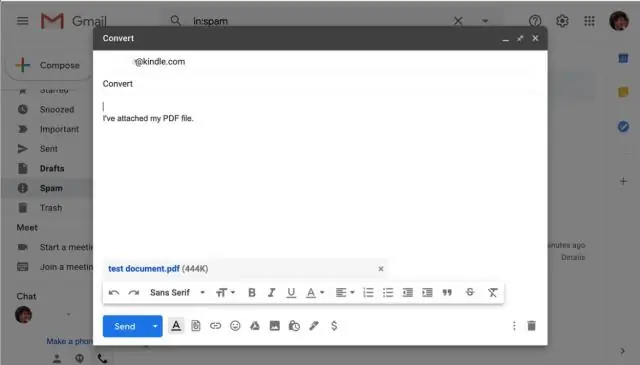

PDF per Text senden Technisch gesehen können Sie ein PDF in einer Textnachricht senden. Anstatt als SMS-Nachricht zu senden, wird sie zu einer Multimedia-Nachricht, ähnlich wie ein Foto oder Video. Sie können die Datei nicht wie bei einer E-Mail an einen Text anhängen. Zuletzt bearbeitet: 2025-01-22 17:01

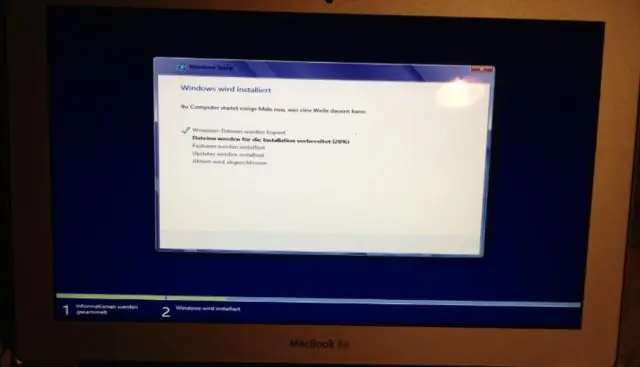

Wenn Sie Windows auf einer anderen Partition der Festplatte Ihres MacBook Air installieren, kann Windows mit voller Leistung mit vollem Zugriff auf die Hardware Ihres Laptops arbeiten. Das Boot Camp-Dienstprogramm von Apple vereinfacht die Prozesse, sodass jeder mit einer Windows-Installationsdiskette sowohl Windows als auch OS X auf einem MacBookAir booten kann. Zuletzt bearbeitet: 2025-01-22 17:01

Die bind() ist eine eingebaute Methode in jQuery, die verwendet wird, um einen oder mehrere Ereignishandler für das ausgewählte Element anzuhängen, und diese Methode gibt eine Funktion an, die ausgeführt wird, wenn ein Ereignis eintritt. Zuletzt bearbeitet: 2025-01-22 17:01

Gadget-Datei. Solange Sie der Quelle der installierten Gadgets vertrauen und Antivirensoftware verwenden, sollten Sie auf der sicheren Seite sein. Ja, wenn 8GadgetPack installiert ist, können Sie es öffnen und installieren. Gadget-Dateien für Windows Vista oder Windows 7. Zuletzt bearbeitet: 2025-01-22 17:01

Alternativ als Multi-Channel-Speicher bezeichnet, ist Dual-Channel-Speicher ein DDR-, DDR2- oder DDR3-Chipsatz auf dem Motherboard, der RAM mit zwei dedizierten Hochdurchsatzdatenkanälen bereitstellt. Wenn Sie nur zwei Speichermodule gleichzeitig installieren, stellen Sie schließlich sicher, dass der Speicher in den richtigen Speichersteckplätzen installiert ist. Zuletzt bearbeitet: 2025-06-01 05:06

Speichernutzung Standardmäßig verwendet unser SQLite-Wrapper maximal 2 MB Speichercache pro Verbindung. Zuletzt bearbeitet: 2025-01-22 17:01

Ein deutlicher Unterschied, abgesehen vom Steckertyp, ist die Spannung; In den USA sind es 110 bis 120 Volt, in Europa 220 Volt. Die Kabelfarben in Europa unterscheiden sich von denen in den USA. Entfernen Sie die Schraube auf der Rückseite des Fremdsteckers mit einem Schlitzschraubendreher oder einem Kreuzschlitzschraubendreher. Zuletzt bearbeitet: 2025-06-01 05:06

Makita DMR106 – So verbinden Sie Ihr Gerät über Bluetooth Das Verbinden Ihres Telefons oder Tablets über Bluetooth mit dem DMR106 ist wirklich einfach. Verwenden Sie die Modusauswahltaste, um zu „BT“zu gelangen, halten Sie sie gedrückt. Sobald es fertig ist, drücken Sie die Nummer-1-Taste und scannen Sie die Bluetooth-Einstellungen Ihres Geräts, bis „DMR106“angezeigt wird. Zuletzt bearbeitet: 2025-06-01 05:06

Robust und sicher sind die beiden Funktionen, die Java von den anderen verfügbaren unterscheiden. Robust: Java ist robust, weil es eine stark unterstützte Sprache ist. Es ist auf viele Betriebssysteme portierbar. Aufgrund dieser Funktion wird sie auch als „Plattformunabhängig“oder „Write Once Run Anywhere“bezeichnet. Zuletzt bearbeitet: 2025-01-22 17:01

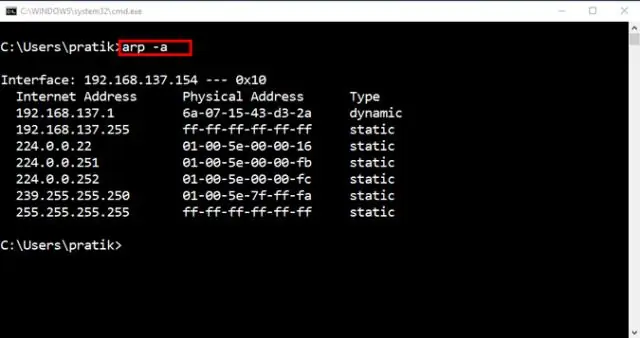

Sie können die IP-Adresse oder Adressen Ihres Linux-Systems ermitteln, indem Sie die Befehle hostname,ifconfig oder ip verwenden. Um die IP-Adressen mit dem Befehl hostname anzuzeigen, verwenden Sie die Option -I. In diesem Beispiel lautet die IP-Adresse 192.168.122.236. Zuletzt bearbeitet: 2025-01-22 17:01

VIDEO Was ist Parallaxe in der Animation? Parallaxe Scrollen ist eine Technik in der Computergrafik, bei der sich Hintergrundbilder langsamer an der Kamera vorbeibewegen als Vordergrundbilder, wodurch eine Tiefenillusion in einer 2D-Szene entsteht und das Gefühl des Eintauchens in die virtuelle Erfahrung verstärkt wird.. Zuletzt bearbeitet: 2025-01-22 17:01

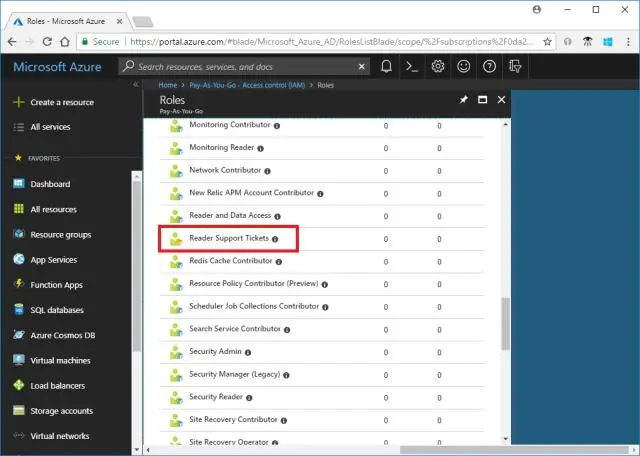

Melden Sie sich beim Azure AD Admin Center mit den Berechtigungen privilegierter Rollenadministrator oder globaler Administrator in der Azure AD-Organisation an. Wählen Sie Azure Active Directory > Rollen und Administratoren > Neue benutzerdefinierte Rolle aus. Geben Sie auf der Registerkarte Grundlagen einen Namen und eine Beschreibung für die Rolle ein und klicken Sie dann auf Weiter. Zuletzt bearbeitet: 2025-01-22 17:01

Die Lösung besteht darin, die Strg-Taste gedrückt zu halten und im Ebenenmenü auf das Auge zu klicken. Vielleicht versuchen Sie es mit dem Shapebuildertool. Shift + m, damit es seine eigene Form bekommt und vielleicht kannst du es dann tun. Zuletzt bearbeitet: 2025-01-22 17:01

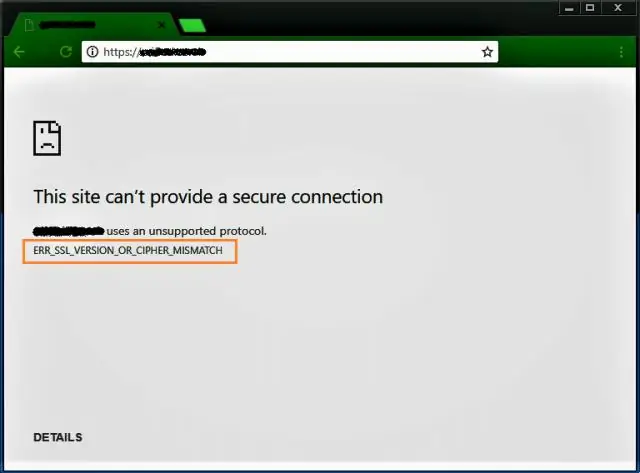

Fehler ERR_SSL_VERSION_OR_CIPHER_MISMATCH beheben. Dies bedeutet, dass die Website ein SSL-Zertifikat verwendet, das der Browser ablehnt, weil das Zertifikat ein Problem hat. Zuletzt bearbeitet: 2025-01-22 17:01

Aber Lernstile betonen die unterschiedliche Art und Weise, wie Menschen denken und fühlen, wenn sie Probleme lösen, Produkte entwickeln und interagieren. Die Theorie der multiplen Intelligenzen ist ein Versuch zu verstehen, wie Kulturen und Disziplinen das menschliche Potenzial formen. Zuletzt bearbeitet: 2025-06-01 05:06

Service Cloud-Setup für Marketing Cloud Connect Navigieren Sie in Service Cloud zu Setup. Klicken Sie auf Erstellen. Klicken Sie auf Apps. Klicken Sie auf Neu. Geben Sie Marketing Cloud für das App-Label und den Namen ein, um die App zu erstellen. Fügen Sie auf Wunsch ein Logo hinzu. Anpassen von Registerkarten und Hinzufügen von Marketing Cloud, E-Mail-Versand und Sendeanalyse. Zuletzt bearbeitet: 2025-06-01 05:06

Die Protokolle von Postman befinden sich im Installationsverzeichnis der App und können auch innerhalb der App selbst aufgerufen werden. Hinweis: Keine der Informationen auf Anfrageebene ist für uns in den Protokollen oder über unsere internen Systeme sichtbar. Die einzigen sammlungsbezogenen Informationen, die protokolliert werden, sind die Sammlungs-IDs und Benutzer-IDs. Zuletzt bearbeitet: 2025-01-22 17:01

Der Download ist eine selbstextrahierende ausführbare Datei. Um den Download zu starten, klicken Sie auf Download. Wenn das Dialogfeld Dateidownload angezeigt wird, klicken Sie auf Speichern, um die Datei auf Ihrem Computer zu speichern. Wenn Sie bereit sind, das Produkt zu installieren, doppelklicken Sie auf die ausführbare Datei und befolgen Sie dann die Anweisungen auf dem Bildschirm. Zuletzt bearbeitet: 2025-01-22 17:01

Nikon Coolpix P500: Fazit Die Nikon Coolpix P500 ist eine (rechtmäßige) Kompaktkamera mit riesigem Zoom. Theoretisch ist es sehr vielseitig, aber ein etwas enttäuschender Sensor bedeutet, dass es nur bei hellem Licht oder blitzfreundlichen Bedingungen am besten ist. Zuletzt bearbeitet: 2025-01-22 17:01

Die IANA unterscheidet folgende Gruppen von Top-Level-Domains: Infrastruktur-Top-Level-Domain (ARPA) Generische Top-Level-Domains (gTLD) Restricted Generic Top-Level-Domains (grTLD) Sponsored Top-Level-Domains (sTLD) Ländercode-Top-Level-Domains ( ccTLD) testet Top-Level-Domains (tTLD). Zuletzt bearbeitet: 2025-01-22 17:01

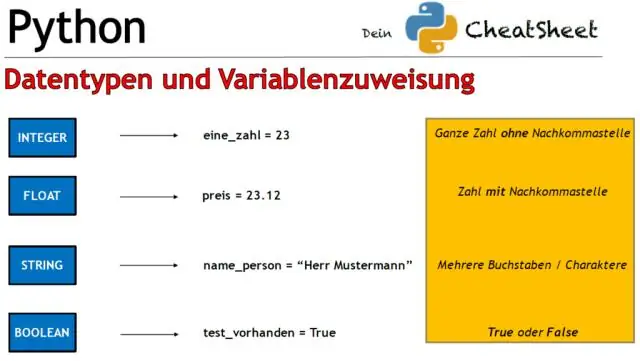

In Python ist das Schlüsselwort None ein Objekt und ein Datentyp der Klasse NoneType. Wir könnenNone jeder Variablen zuweisen, aber Sie können keine anderenNoneType-Objekte erstellen. Zuletzt bearbeitet: 2025-01-22 17:01

OneDrive ist in Windows 10, dem weltweit am häufigsten verwendeten PC-Betriebssystem, allgegenwärtig. Das bedeutet auch, dass Sie nichts Besonderes tun müssen, um OneDrive auf Ihren PC oder Ihr Gerät zu bringen, wenn bereits Windows 10 darauf installiert ist. OneDrive ist auch da, und alles, was Sie brauchen, um darauf zuzugreifen, ist, den OneDrive-Ordner zu öffnen. Zuletzt bearbeitet: 2025-01-22 17:01

Die beliebtesten Bannergrößen sind 2'x4', 3'x6' und 4'x8'. Wenn Sie jedoch ein Vinyl-Banner wünschen, sind Ihre Größen wirklich grenzenlos, Ihre Druckerei jedoch möglicherweise nicht. Die meisten Unternehmen können aufgrund von Druckerbeschränkungen Banner mit einer Höhe von bis zu 1,5 m und einer beliebigen Breite drucken. Zuletzt bearbeitet: 2025-01-22 17:01

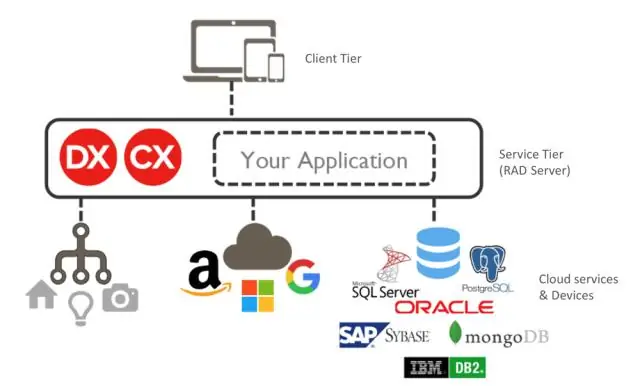

Top 10 Cloud Computing Service Provider im Jahr 2019 Microsoft. Microsoft steht seit Jahren im Zentrum der Technologiewelt. Amazon-Webservice. Amazon Inc. Salesforce.com. Salesforce – ein amerikanisches Cloud-Unternehmen – war Vorreiter beim Software as a Service (SaaS)-Modell. IBM. Google. SAFT. Orakel. Werktag. Zuletzt bearbeitet: 2025-06-01 05:06

Wenn Sie das Programm Panda Adaptive Defense360 finden, klicken Sie darauf und führen Sie dann einen der folgenden Schritte aus: WindowsVista/7/8: Klicken Sie auf Deinstallieren. Windows XP: Klicken Sie auf die Registerkarte Entfernen oder Ändern/Entfernen (rechts neben dem Programm). Zuletzt bearbeitet: 2025-01-22 17:01

7 Herausforderungen im E-Commerce-Geschäft + einfache Möglichkeiten, sie zu lösen Problem Nr. 1: Online-Identitätsprüfung. Problem Nr. 2: Wettbewerbsanalyse. Problem #3: Kundenbindung. Problem Nr. 4: Produktrückgabe- und Rückerstattungsrichtlinien. Problem Nr. 5: Preis und Versand. Problem #6: Einzelhändler und Hersteller. Problem #7: Datensicherheit. Zuletzt bearbeitet: 2025-06-01 05:06

JFROG ARTIFACTORY OPEN SOURCE FÜR DAS ARTEFACT-LEBENSZYKLUS-MANAGEMENT. Das Open-Source-Projekt Artifactory von JFrog wurde erstellt, um Entwicklungszyklen mithilfe von Binär-Repositorys zu beschleunigen. Es ist der fortschrittlichste Repository-Manager der Welt und schafft einen zentralen Ort für Teams, um alle ihre binären Artefakte effizient zu verwalten. Zuletzt bearbeitet: 2025-01-22 17:01

Öffnen Sie die Einstellungen-App. Navigieren Sie zu Benachrichtigungen | E-Mail. Wählen Sie das E-Mail-Konto aus, für das Sie Benachrichtigungen aktivieren möchten. Stellen Sie sicher, dass AllowNotifications aktiviert ist, und wählen Sie dann einen Warnungstyp aus: Sperrbildschirm, Mitteilungszentrale oder Banner (AbbildungC). Zuletzt bearbeitet: 2025-01-22 17:01

1. Diese Modelle erfordern eine CR2032-Knopfbatterie. 2. Stellen Sie sicher, dass die positive (+) Seite der Batterie nach oben zeigt, damit Sie sie sehen können. Zuletzt bearbeitet: 2025-01-22 17:01

Der Abfragespeicher ist eine neue Funktion in SQL Server 2016, die nach der Aktivierung automatisch einen Verlauf von Abfragen, Abfrageausführungsplänen und Laufzeitausführungsstatistiken erfasst und speichert, um Leistungsprobleme zu beheben, die durch Abfrageplanänderungen verursacht werden. Zuletzt bearbeitet: 2025-01-22 17:01

Netz. IPv4. tcp_rmem. Enthält drei Werte, die die Mindest-, Standard- und Höchstgröße des TCP-Socket-Empfangspuffers darstellen. Das Minimum stellt die kleinste garantierte Empfangspuffergröße dar, selbst unter Speicherdruck. Zuletzt bearbeitet: 2025-01-22 17:01

Verwenden Sie einen Pfostenbohrer, um an dieser Stelle ein Loch für Ihren Pfosten zu graben. Graben Sie so tief, dass die Höhe Ihres Briefkastens über dem Boden etwa 42 Zoll beträgt. Graben Sie nicht tiefer als 24 Zoll. Zuletzt bearbeitet: 2025-06-01 05:06