- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:42.

- Zuletzt bearbeitet 2025-01-22 17:14.

Rsyslog ist ein Open-Source-Logging-Programm, das in einer Vielzahl von Linux-Distributionen der beliebteste Logging-Mechanismus ist. Es ist auch der Standardprotokollierungsdienst in CentOS 7 oder RHEL 7. Rsyslog-Daemon in CentOS kann so konfiguriert werden, dass er als Server ausgeführt wird, um Protokollnachrichten von mehreren Netzwerkgeräten zu sammeln.

Wofür wird Rsyslog außerdem verwendet?

Rsyslog ist ein Open-Source-Software-Dienstprogramm benutzt auf UNIX- und Unix-ähnliche Computersysteme zum Weiterleiten von Protokollnachrichten in einem IP-Netzwerk.

Außerdem, woher weiß ich, ob Rsyslog funktioniert? rsyslog überprüfen sendet Daten an Loggly, indem er a Prüfung Veranstaltung. Suchen Sie dann in Loggly nach diesem Ereignis, indem Sie in der letzten Stunde nach „TroubleshootingTest“suchen. Wenn Sie wiederholt senden Prüfung Nachrichten sollten Sie die wiederholte Nachrichtenreduzierung im rsyslog Aufbau.

Was ist dementsprechend der Unterschied zwischen Syslog und Rsyslog?

rsyslog ist eine Anwendung - ursprünglich a syslog Daemon, sondern zu einem Allzweck-Logging-Tool entwickelt, das Daten lesen, anreichern/parsen, puffern und schließlich an N Ziele senden kann. Manche beziehen sich nur auf „ syslog ” als Datei, in der die syslog Daemon gibt normalerweise aus (wie /var/log/messages oder /var/log/ syslog ).

Was ist local0 Rsyslog?

Die Einrichtungen local0 bis local7 sind "benutzerdefinierte" ungenutzte Einrichtungen, die Syslog für den Benutzer bereitstellt. conf (oder /etc/ rsyslog . conf), um die gesendeten Protokolle zu speichern lokal # in eine Datei oder um sie an einen Remote-Server zu senden.

Empfohlen:

Was ist der Unterschied zwischen der Gesamtberichts- und der Teilberichtsbedingung?

Bei nicht zusammenhängenden Items in einer Liste (wie in den Experimenten von Nieuwenstein & Potter, 2006) wird der gesamte Bericht von der Gesamtzahl der Items in einer Sequenz beeinflusst, während ein Teilbericht nur minimal von der Gesamtzahl der Items beeinflusst wird, wenn nur zwei sein sollen gemeldet

Was ist der Unterschied zwischen der Ausführung von config und der Startkonfiguration?

Eine laufende Konfiguration befindet sich im RAM eines Geräts. Wenn also ein Gerät mit Strom versorgt wird, gehen alle konfigurierten Befehle verloren. Eine Startkonfiguration wird im nichtflüchtigen Speicher eines Geräts gespeichert, dh alle Konfigurationsänderungen bleiben auch bei einem Stromausfall des Geräts erhalten

Wie hoch ist der Zeitaufwand, um die Anzahl der Elemente in der verknüpften Liste zu zählen?

Wie hoch ist der Zeitaufwand, um die Anzahl der Elemente in der verknüpften Liste zu zählen? Erklärung: Um die Anzahl der Elemente zu zählen, müssen Sie die gesamte Liste durchlaufen, daher ist die Komplexität O(n)

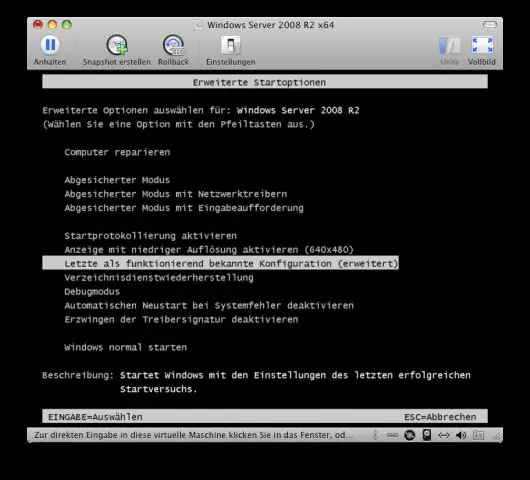

Was ist der Unterschied zwischen der letzten als funktionierend bekannten Konfiguration und der Systemwiederherstellung?

Während die Systemwiederherstellung Wiederherstellungspunkte verwendet, um Ihre Systemdateien und Einstellungen auf einen früheren Zeitpunkt zurückzusetzen, ohne persönliche Dateien zu beeinträchtigen. Sie können die Systemwiederherstellung rückgängig machen, aber in der letzten als funktionierend bekannten Konfiguration gibt es keine solche Option. Letzte als funktionierend bekannte Konfiguration ist in Windows 8 oder Windows 8.1 standardmäßig deaktiviert

Welche Datenquelle steht bei der Durchführung einer forensischen Untersuchung in der Reihenfolge der Volatilität an erster Stelle?

Die IETF und die Volatilitätsordnung In diesem Dokument wird erklärt, dass die Sammlung von Beweismitteln mit dem volatilsten Element beginnen und mit dem am wenigsten volatilsten Element enden sollte. Laut IETF ist die Volatilitätsreihenfolge also wie folgt: Register, Cache. Routing-Tabelle, ARP-Cache, Prozesstabelle, Kernel-Statistiken