- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:42.

- Zuletzt bearbeitet 2025-01-22 17:14.

JWT oder JSON Web Token ist eine Zeichenfolge, die in einer HTTP-Anfrage (vom Client an den Server) gesendet wird, um die Authentizität des Clients zu überprüfen. JWT wird mit einem geheimen Schlüssel erstellt und dieser geheime Schlüssel ist für Sie privat. Wenn Sie a. erhalten JWT vom Kunden können Sie verifizieren das JWT mit diesem geheimen Schlüssel.

Und was macht JWT-Verifizierung?

Tun So können Sie behaupten, dass ein Token von Ihrem Server ausgestellt und nicht böswillig geändert wurde. Wenn der Token signiert ist, ist er „zustandslos“: Das bedeutet, dass Sie außer dem geheimen Schlüssel keine zusätzlichen Informationen benötigen, um verifizieren dass die Informationen im Token „wahr“sind.

Anschließend stellt sich die Frage, ob JWT gehackt werden kann. JWT , oder JSON Web Tokens, ist der Defacto-Standard in der modernen Webauthentifizierung. Es wird buchstäblich überall verwendet: von Sitzungen über tokenbasierte Authentifizierung in OAuth bis hin zur benutzerdefinierten Authentifizierung aller Formen und Formulare. Aber wie bei jeder Technologie JWT ist nicht immun gegen hacken.

Kann auch JWT zur Authentifizierung verwendet werden?

JWTs kann Sein Gebraucht als ein Authentifizierung Mechanismus, der tut keine Datenbank benötigen. Der Kellner kann vermeiden Sie die Verwendung einer Datenbank, da der Datenspeicher im JWT an den Client gesendet wird, ist sicher.

Warum ist JWT nicht sicher?

Der Inhalt in einem Json-Webtoken ( JWT ) sind nicht von Natur aus sicher , aber es gibt eine integrierte Funktion zum Überprüfen der Token-Authentizität. Die asymmetrische Natur der Kryptographie mit öffentlichen Schlüsseln macht JWT Unterschriftenprüfung möglich. Ein öffentlicher Schlüssel verifiziert a JWT wurde mit seinem passenden privaten Schlüssel signiert.

Empfohlen:

Wie wird JWT validiert?

Anstatt nur den Benutzernamen aus dem Header zu übernehmen, validiert der Anwendungsserver zuerst das JWT: Wenn die Signatur korrekt ist, wird der Benutzer korrekt authentifiziert und die Anfrage wird durchgelassen. wenn nicht, kann der Anwendungsserver die Anfrage einfach ablehnen

Wie wird JWT-Token generiert?

JWT oder JSON Web Token ist eine Zeichenfolge, die in einer HTTP-Anfrage (vom Client an den Server) gesendet wird, um die Authentizität des Clients zu überprüfen. JWT wird mit einem geheimen Schlüssel erstellt und dieser geheime Schlüssel ist für Sie privat. Wenn Sie ein JWT vom Client erhalten, können Sie dieses JWT mit diesem geheimen Schlüssel überprüfen

Was wird ein geschützter Member, wenn die Klasse im öffentlichen Modus vererbt wird?

1) Bei der geschützten Vererbung werden die öffentlichen und geschützten Member zu geschützten Membern in der abgeleiteten Klasse. In der Privatvererbung ist alles privat. Weil sie Teil der Basisklasse sind und Sie die Basisklasse benötigen, die Teil Ihrer abgeleiteten Klasse ist

Was ist ein Netzwerk-Audit und wie wird es durchgeführt und warum wird es benötigt?

Netzwerk-Auditing ist ein Prozess, bei dem Ihr Netzwerk sowohl in Bezug auf Software als auch Hardware abgebildet wird. Der Prozess kann entmutigend sein, wenn er manuell durchgeführt wird, aber glücklicherweise können einige Tools dabei helfen, einen großen Teil des Prozesses zu automatisieren. Der Administrator muss wissen, welche Maschinen und Geräte mit dem Netzwerk verbunden sind

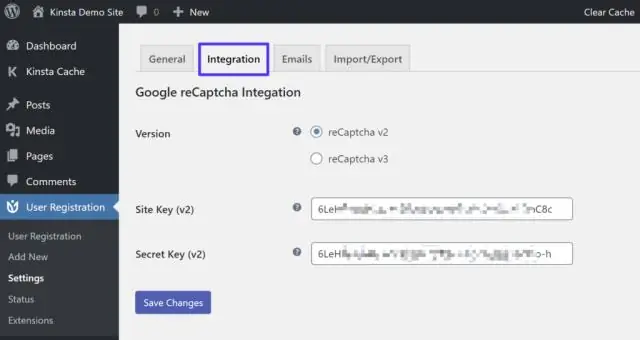

Wie verifiziert man ein Recaptcha?

Wenn Sie mit der Eingabe der Zahlen aus dem Audio fertig sind, drücken Sie die EINGABETASTE oder klicken Sie auf die Schaltfläche „Bestätigen“, um Ihre Antwort zu senden. Wenn Ihre Antwort falsch ist, erhalten Sie eine weitere Audio-Challenge. Wenn Ihre Antwort richtig ist, wird die Audio-Challenge geschlossen und das reCAPTCHA-Kontrollkästchen wird aktiviert