- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:42.

- Zuletzt bearbeitet 2025-06-01 05:07.

SHA256 ist eine Hashing-Funktion, keine Verschlüsselungsfunktion. Zweitens, da SHA256 ist keine Verschlüsselungsfunktion, sie kann nicht entschlüsselt werden. In diesem Fall, SHA256 kann nicht rückgängig gemacht werden, weil es a. ist einer -Weg-Funktion.

Die Frage ist auch, ob Sha 256 reversibel ist?

SHA - 256 ist nicht reversibel . Hash-Funktionen werden als Einweg-Methoden verwendet. Sie nehmen die Daten (Nachrichten) und berechnen Hash-Werte (Digests). Verwenden von SHA - 256 bei Textdaten von 750.000 Zeichen erhalten wir lediglich einen 64-stelligen Digest.

Wie funktioniert die sha256-Verschlüsselung? SHA-256 erzeugt eine fast eindeutige 256-Bit-(32-Byte-)Signatur für einen Text. Siehe unten für den Quellcode. Ein Hash ist nicht ' Verschlüsselung ' - es kann nicht in den Originaltext zurück entschlüsselt werden (es ist eine 'Einweg'-Kryptographiefunktion und hat eine feste Größe für jede beliebige Größe des Quelltextes).

Außerdem wurde gefragt, wie lange es dauert, Sha 256 zu entschlüsseln?

Um zu knacken hash , Sie brauchen nicht nur die ersten 17 Ziffern, um mit der angegebenen zu übereinstimmen hash , aber alle 64 Ziffern müssen übereinstimmen. Aus dem oben Gesagten extrapolieren, es würde nehmen 10 * 3,92 * 10^56 Minuten, um a. zu knacken SHA256-Hash Nutzung der gesamten Mining-Power des gesamten Bitcoin-Netzwerks. Das ist ein lang Zeit.

Ist sha256 sicher?

sha256 ist nicht dafür ausgelegt, Passwörter zu hashen. ein sicher Möglichkeit, einen kryptografischen Schlüssel aus einem bestimmten Passwort abzuleiten, aber seine Eigenschaften machen es auch für die Passwortspeicherung geeignet.

Empfohlen:

Können Sie Python aus C# aufrufen?

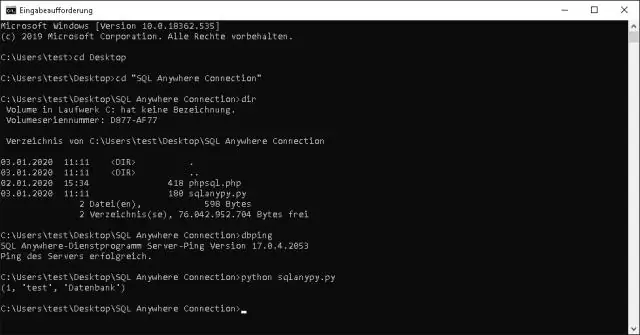

C aus dem Python-Quellcode.) Das Aufrufen einer Python-Funktion ist einfach. Zuerst muss das Python-Programm Ihnen irgendwie das Python-Funktionsobjekt übergeben. Sie sollten dafür eine Funktion (oder eine andere Schnittstelle) bereitstellen

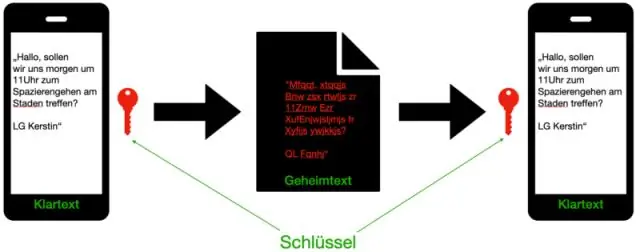

Welcher Schlüssel wird zum Ver- und Entschlüsseln von Nachrichten verwendet?

Die asymmetrische Kryptographie, auch bekannt als Kryptographie mit öffentlichem Schlüssel, verwendet öffentliche und private Schlüssel zum Ver- und Entschlüsseln von Daten. Die Schlüssel sind einfach große Zahlen, die zusammengepaart wurden, aber nicht identisch (asymmetrisch) sind. Ein Schlüssel des Paares kann mit allen geteilt werden; es heißt der öffentliche Schlüssel

Können Sie einen AP-Score stornieren, nachdem Sie ihn erhalten haben?

Stornieren eines AP-Ergebnisses nach Erhalt. Scorecancellation löscht ein AP-Prüfungsergebnis dauerhaft aus Ihren Aufzeichnungen. Die Ergebnisse können jederzeit storniert werden. Damit die Ergebnisse jedoch nicht im Ergebnisbericht des aktuellen Jahres erscheinen, müssen die AP-Dienste bis zum 15. Juni eine entsprechende schriftliche Anfrage per Post oder Fax erhalten

Können Sie einen Job bekommen, wenn Sie nur JavaScript kennen?

Grundsätzlich ja, wenn Sie JS kennen und den Rahmen, für den Sie sich bewerben, können Sie einen Job bekommen, aber wenn es Ihr erster Job ist, erwarten sie möglicherweise eine angemessene Menge praktischer Schulung für die ersten 3-6 Monate oder so

Wie können Sie auf das Handwerkzeug zugreifen, während Sie ein anderes Werkzeug verwenden?

Das Handwerkzeug ist eher eine Funktion als ein eigentliches Werkzeug, da Sie selten auf das Handwerkzeug klicken müssen, um es zu verwenden. Halten Sie einfach die Leertaste gedrückt, während Sie ein anderes Werkzeug verwenden, und der Cursor verwandelt sich in das Handsymbol, sodass Sie das Bild durch Ziehen im Fenster verschieben können