- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:42.

- Zuletzt bearbeitet 2025-06-01 05:07.

Es ist das Prozess um Sicherheitslücken in einer Anwendung zu identifizieren, indem das System oder Netzwerk mit verschiedenen bösartigen Techniken bewertet wird. Sobald die Schwachstelle identifiziert ist, wird sie verwendet, um das System auszunutzen, um Zugang zu sensiblen Informationen zu erhalten.

Also, was beinhaltet ein Penetrationstest?

Penetrationstests , auch genannt Stiftprüfung oder ethisches Hacken, ist Die Praxis von testen ein Computersystem, Netzwerk oder eine Webanwendung zu finden Sicherheit Schwachstellen, die ein Angreifer ausnutzen könnte. Das Hauptziel von Penetrationstests sind zu identifizieren Sicherheit Schwächen.

Abgesehen von oben, was ist ein Penetrationstest mit Beispiel? Beispiele von Penetrationstests Tools NMap- Dieses Tool wird verwendet, um Port-Scans, OS-Identifizierung, Verfolgung der Route und zum Scannen von Schwachstellen durchzuführen. Nessus - Dies ist ein traditionelles netzwerkbasiertes Schwachstellen-Tool. Pass-The-Hash - Dieses Tool wird hauptsächlich zum Knacken von Passwörtern verwendet.

Man kann sich auch fragen, was sind die Schritte beim Penetrationstest?

Die 7 Phasen von Penetrationstests sind: Maßnahmen vor dem Einsatz, Aufklärung, Bedrohungsmodellierung und Schwachstellenerkennung, Ausnutzung, Nachausbeutung, Berichterstattung sowie Lösung und testen . Sie haben vielleicht verschiedene Phasen gehört oder verwenden Ihren eigenen Ansatz, ich verwende diese, weil ich sie für effektiv halte.

Wie lange dauert ein Penetrationstest?

1 - 3 Wochen

Empfohlen:

Was ist das Suffix, das schlecht bedeutet?

Anti-Präfix bedeutet entgegengesetzt, gegen oder entgegenwirkend. dys-Präfix bedeutet schlecht, schwierig oder schmerzhaft. Endo

Was ist das Piaget-Stadium, das mit der Adoleszenz verbunden ist?

Piagets vier Stadien Stufe Alter Ziel Sensomotorische Geburt bis 18–24 Monate Objektpermanenz Präoperational 2 bis 7 Jahre Symbolisches Denken Konkretes operatives 7 bis 11 Jahre Operatives Denken Formales operatives Jugendalter bis ins Erwachsenenalter Abstrakte Konzepte

Was ist das w3c was ist das Whatwg?

Die Web Hypertext Application Technology Working Group (WHATWG) ist eine Gemeinschaft von Menschen, die an der Entwicklung von HTML und verwandten Technologien interessiert sind. Die WHATWG wurde 2004 von Einzelpersonen von Apple Inc., der Mozilla Foundation und Opera Software, führenden Anbietern von Webbrowsern, gegründet

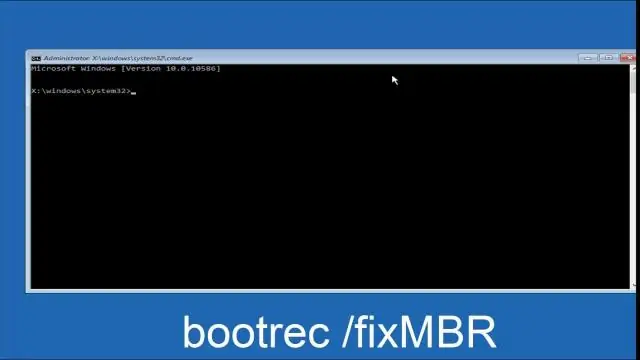

Wie können Sie das Bootmgr-Image reparieren, das Windows 10 beschädigt ist?

Sehen wir uns an, wie Sie Bootrec.exe ohne Windows-Installations-CD verwenden, um das Problem zu lösen, dass BOOTMGR iamge Windows 10 beschädigt ist. Schritt 1: Computer neu starten. Schritt 2: Drücken Sie Shift und F8 auf der Tastatur, bis das Windows-Logo erscheint. Schritt 3: Wählen Sie Sprache, Zeit und Schlüsselworteinstellungen aus und klicken Sie dann auf Weiter

Welche Art von Netzwerk ist das Internet Das Internet ist ein Beispiel für ein Netzwerk?

Das Internet ist ein sehr gutes Beispiel für ein öffentliches WAN (Wide Area Network). Ein Unterschied zwischen WAN und anderen Netzwerktypen besteht darin, dass es