Inhaltsverzeichnis:

- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:42.

- Zuletzt bearbeitet 2025-06-01 05:07.

15 ethische Hacking-Tools, die Sie nicht verpassen dürfen

- Johannes der Ripper. John the Ripper ist einer der beliebtesten Passwort-Cracker aller Zeiten.

- Metasploit.

- Nmap.

- Drahthai.

- OpenVAS.

- EisenWASP.

- Nikto.

- SQLMap.

Welche Tools verwenden Hacker dementsprechend?

Top-Ten-Tools für Cybersicherheitsprofis (und Black-Hat-Hacker)

- 1 - Metasploit-Framework. Das Metasploit-Framework, das Hacking zu einer Ware machte, als es 2003 veröffentlicht wurde, machte das Knacken bekannter Schwachstellen so einfach wie Point-and-Click.

- 2 - Nmap.

- 3 - OpenSSH.

- 4 - Wireshark.

- 5 - Nessus.

- 6 - Aircrack-ng.

- 7 - Schnauben.

- 8 - John the Ripper.

Und welche Software wird hauptsächlich zum Hacken verwendet? Metasploit, zusammen mit nmap (siehe oben) und Wireshark (siehe unten) und wahrscheinlich die 'bekanntesten' drei Hacker Software Werkzeuge da draußen. Wenn Sie neu bei Metasploit sind, betrachten Sie es als eine "Sammlung von" hacken Tools und Frameworks', die sein können Gebraucht verschiedene Aufgaben auszuführen.

Man kann sich auch fragen, was sind Hacking-Tools und -Techniken?

Dann erkunden Sie alle fünf Phasen von hacken : Aufklärung (mit der Zenmap-GUI für Nmap), Scannen (mit OpenVAS), Aufzählung, Kompromittierung/Angriff (mit der Metasploit Framework-Anwendung) und Aktivitäten nach einem Angriff und Fallback.

Welche Tools verwenden Hacker für drahtloses Hacken?

Dies sind die beliebten Tools, die zum Knacken von drahtlosen Kennwörtern und zur Fehlerbehebung im Netzwerk verwendet werden

- Luftriss. Aircrack ist eines der beliebtesten Tools zum Knacken von WLAN-Passwörtern, das Sie zum Knacken von 802.11a/b/g WEP und WPA verwenden können.

- AirSnort.

- Kain & Können.

- Kismet.

- NetStumbler.

- inSSIDer.

- Drahthai.

- CoWPatty.

Empfohlen:

Was ist Script Kiddie beim Hacken?

In der Programmier- und Hackerkultur ist ein Scriptkiddie, Skiddie oder Skid eine ungelernte Person, die von anderen entwickelte Skripte oder Programme verwendet, um Computersysteme und Netzwerke anzugreifen und Websites wie eine Webshell zu verunstalten

Welche Tools werden zum Hacken verwendet?

Ethisches Hacking - Tools NMAP. Nmap steht für Network Mapper. Metasploit. Metasploit ist eines der mächtigsten Exploit-Tools. Rülpsen-Anzug. Burp Suite ist eine beliebte Plattform, die häufig für die Durchführung von Sicherheitstests von Webanwendungen verwendet wird. Wütender IP-Scanner. Kain & Abel. Etterkappe. EtherPeek. SuperScan

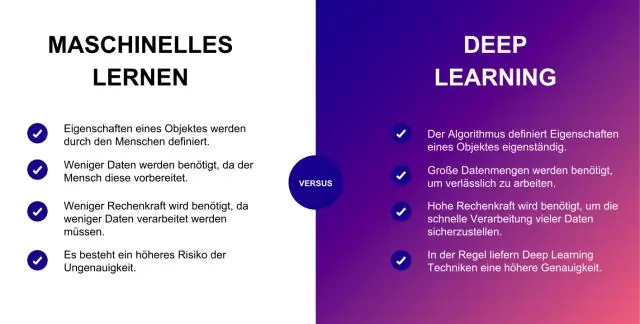

Welche Algorithmen werden beim Deep Learning verwendet?

Die beliebtesten Deep-Learning-Algorithmen sind: Convolutional Neural Network (CNN) Recurrent Neural Networks (RNNs) Long Short-Term Memory Networks (LSTMs) Stacked Auto-Encoder. Deep Boltzmann Machine (DBM) Deep Belief Networks (DBN)

Welche Tools zur Fehlerverfolgung werden für mobile Tests verwendet?

Für die Fehlerverfolgung stehen viele Tools zur Verfügung. Im Folgenden sind die Tools zur Fehlerverfolgung aufgeführt, die für mobile Tests verwendet werden: Airbrake Bug Tracker. Gottesanbeterin. Bugzilla. JIRA. Zoho Bug-Tracker. NebelBugz. Leuchtturm. Trac

Welche Tools werden für Unit-Tests in MVC verwendet?

Beliebte automatisierte Unit-Testing-Tools und ihre Funktionen xUnit.net. Kostenloses, quelloffenes, Community-orientiertes Unit-Testing-Tool für die. NUit. Unit-Testing-Framework für alle. JUnit. TestNG. PHPUnit. Symfony Limette. Testeinheit: RSpec