- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:42.

- Zuletzt bearbeitet 2025-01-22 17:14.

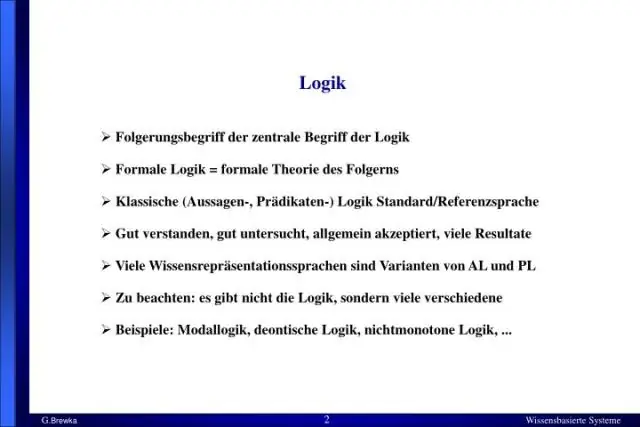

In Logik , ein Schlussfolgerungsregel , Inferenzregel oder Verwandlung Regel ist ein logisch Form bestehend aus einer Funktion, die Prämissen nimmt, ihre Syntax analysiert und eine Schlussfolgerung (oder Schlussfolgerungen) zurückgibt.

Wie viele Inferenzregeln gibt es in ähnlicher Weise?

Verwenden von Tautologien zusammen mit den fünf einfachen Inferenzregeln ist wie die Pizza von Grund auf neu zu machen.

Wissen Sie auch, was sind die neun Schlussfolgerungsregeln? Schlussfolgerungsregel

- Implikationseinleitung / -beseitigung (modus ponens)

- Biconditional Einführung / Elimination.

- Konjunktionseinführung / -beseitigung.

- Disjunktionseinführung/-beseitigung.

- Disjunktiver / hypothetischer Syllogismus.

- Konstruktives / destruktives Dilemma.

- Absorption / modus tollens / modus ponendo tollens.

Was ist die Inferenzregel in der diskreten Mathematik?

Mathematik Logik wird oft für logische Beweise verwendet. Beweise sind gültige Argumente, die die Wahrheitswerte von bestimmen mathematisch Aussagen. Ein Argument ist eine Folge von Anweisungen. Schlussfolgerungsregeln liefern die Vorlagen oder Richtlinien zum Konstruieren gültiger Argumente aus den bereits vorhandenen Aussagen.

Was ist Schlusstheorie?

Schlussfolgerungen sind Denkschritte, die sich von Prämissen zu logischen Konsequenzen bewegen; etymologisch ist das Wort schließen bedeutet "vortragen". Abzug ist Inferenz Ableiten logischer Schlussfolgerungen aus Prämissen, von denen bekannt ist oder angenommen wird, dass sie wahr sind, mit den Gesetzen der Gültigkeit Inferenz in Logik studiert.

Empfohlen:

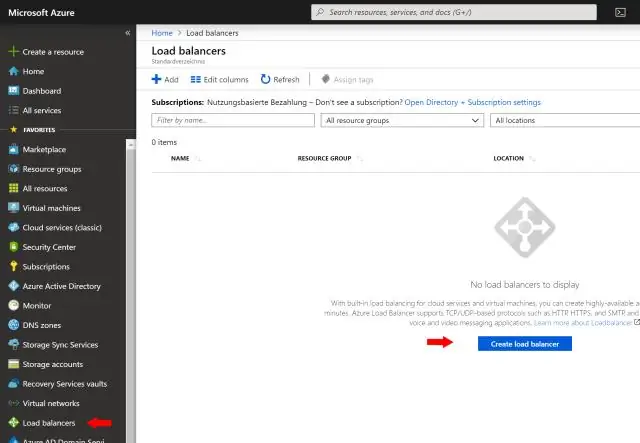

Welche der folgenden Load-Balancer-Typen gibt es?

Load-Balancer-Typen. Elastic Load Balancing unterstützt die folgenden Typen von Load Balancer: Application Load Balancer, Network Load Balancer und Classic Load Balancer. Amazon ECS-Services können beide Arten von Load Balancer verwenden. Application Load Balancer werden verwendet, um HTTP/HTTPS- (oder Layer 7)-Datenverkehr weiterzuleiten

Welche anderen neuen Technologien verwenden Logik?

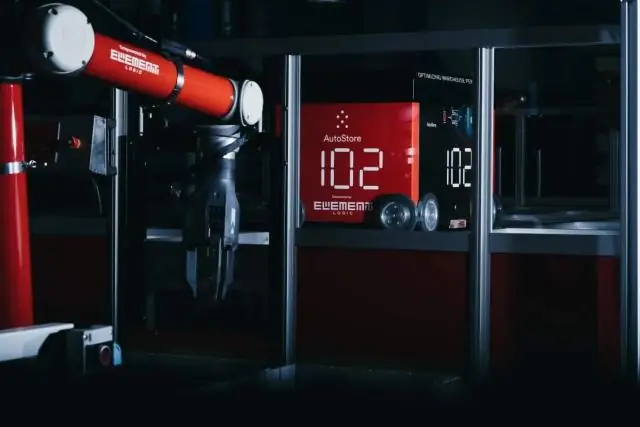

Zu den neuen Technologien gehören eine Vielzahl von Technologien wie Bildungstechnologie, Informationstechnologie, Nanotechnologie, Biotechnologie, Kognitionswissenschaft, Psychotechnologie, Robotik und künstliche Intelligenz

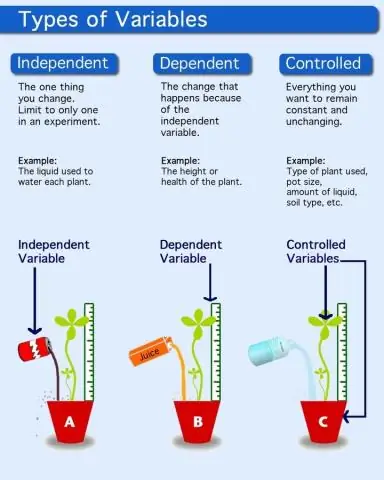

Welche verschiedenen Arten von Variablen gibt es in der IKT?

Deklarieren von VariablenEdit Name Beschreibung Größe char Zeichen und/oder kleine ganze Zahl. 1byte int Integer 4bytes bool Boolescher Wert, kann zwei Werte annehmen 'True' oder 'False 1bit float Gleitkommazahl 4bytes

Welche drei Bereiche der Router-Sicherheit gibt es?

Von den drei Bereichen Router-Sicherheit, physische Sicherheit, Router-Härtung und Betriebssystemsicherheit umfasst die physische Sicherheit die Aufstellung des Routers in einem sicheren Raum, auf den nur autorisiertes Personal Zugriff hat, das die Passwortwiederherstellung durchführen kann

Welche Datenquelle steht bei der Durchführung einer forensischen Untersuchung in der Reihenfolge der Volatilität an erster Stelle?

Die IETF und die Volatilitätsordnung In diesem Dokument wird erklärt, dass die Sammlung von Beweismitteln mit dem volatilsten Element beginnen und mit dem am wenigsten volatilsten Element enden sollte. Laut IETF ist die Volatilitätsreihenfolge also wie folgt: Register, Cache. Routing-Tabelle, ARP-Cache, Prozesstabelle, Kernel-Statistiken