- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:42.

- Zuletzt bearbeitet 2025-01-22 17:13.

Gruppenrichtlinienobjekte die mit einer Organisationseinheit auf der höchsten Ebene im Active Directory verknüpft sind, werden zuerst verarbeitet, gefolgt von Gruppenrichtlinienobjekte die mit ihrer untergeordneten Organisationseinheit verknüpft sind usw. Das heisst Gruppenrichtlinienobjekte die direkt mit einer OU verknüpft sind, die. enthält Benutzer oder Computer Objekte werden zuletzt verarbeitet, hat also die höchste Vorrang.

Ebenso fragen die Leute, was hat Vorrang vor lokalen oder Gruppenrichtlinien?

Was bedeutet, dass lokale Gruppenrichtlinie wird zuerst angewendet und hat den niedrigsten Vorrang , was bedeutet, dass bei a Politik Einstellungskonflikt (a Politik Einstellung in mehr als einem konfiguriert Politik ), lokale Gruppenrichtlinie wird von der verlinkten Site überschrieben Richtlinien , Domain verknüpft Richtlinien und Organisationseinheit verknüpft

Überschreiben die Computerrichtlinien auch die Benutzerrichtlinien? Irgendein Computerrichtlinien auf Site-Ebene eingestellt wird durch zusätzliches überschrieben Politik Einstellungen auf Domänen- oder OU-Ebene, wenn die Einstellungen in Konflikt geraten. Ein Fall, wo Computerrichtlinie überschreibt die Benutzerrichtlinie ist, wenn ein GPO mit Rechner Einstellungen ist für den Betrieb im Loopback-Modus konfiguriert.

Überschreibt das Benutzer-GPO dementsprechend das Computer-GPO?

Benutzer Konfiguration in Gruppenrichtlinie wird angewendet auf Benutzer , Egal welche Rechner sie melden sich an. Wenn wir die Einstellungen miteinander in Konflikt setzen in Rechner Konfiguration und Benutzer Konfiguration in einem Gruppenrichtlinienobjekt , das Rechner Konfiguration wird überschreiben das Benutzer Aufbau. Nach einer Benutzer meldet sich an, die Benutzer-GPOs anwenden.

In welcher Reihenfolge werden Gruppenrichtlinien angewendet?

Kurz gesagt, GPO wird angewandt mit dem Auftrag : lokal Gruppenrichtlinie , Site, Domain, Organisationseinheiten.

Empfohlen:

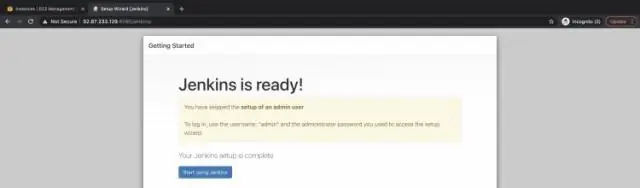

Was ist das Standardpasswort für Jenkins-Benutzer?

Wenn Sie Jenkins auf Ihrem lokalen Computer installieren, ist der Standardbenutzername admin und das Passwort wird automatisch ausgefüllt

Was ist der Hauptvorteil für einen Benutzer bei der Verwendung einer virtuellen Maschinenarchitektur?

Die Hauptvorteile virtueller Maschinen: Mehrere Betriebssystemumgebungen können gleichzeitig auf derselben Maschine existieren, voneinander isoliert; Eine virtuelle Maschine kann eine Befehlssatzarchitektur bieten, die sich von der eines echten Computers unterscheidet; Einfache Wartung, Anwendungsbereitstellung, Verfügbarkeit und bequeme Wiederherstellung

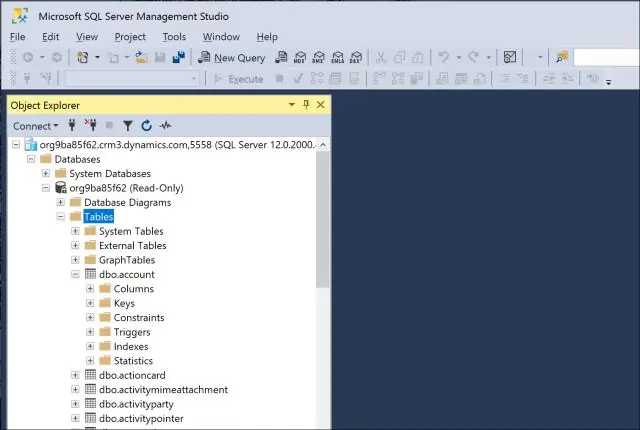

Wie überprüfen Sie, ob ein Benutzer Zugriff auf eine Tabelle in Oracle hat?

Um festzustellen, welche Benutzer direkten Zugriff auf eine Tabelle haben, verwenden wir die Ansicht DBA_TAB_PRIVS: SELECT * FROM DBA_TAB_PRIVS; Weitere Informationen zu den von dieser Abfrage zurückgegebenen Spalten finden Sie in der offiziellen Dokumentation, aber die kritischen Spalten sind: GRANTEE ist der Name des Benutzers mit gewährtem Zugriff

Wie schreibt man ein Lastenheft für Benutzer?

Verwenden Sie eine (gute) Dokumentvorlage für Anforderungen. Organisieren Sie in einer hierarchischen Struktur. Verwenden Sie Identifikatoren zu Ihrem Vorteil. Standardisieren Sie Ihre Anforderungen Dokumentsprache. Seien Sie konsequent mit Imperativen. Stellen Sie sicher, dass jede Anforderung testbar ist. Schreiben Sie funktionale Anforderungen so, dass sie implementierungsneutral sind

Wie lautet das Standardkennwort für den SYS-Benutzer in Oracle 12c?

Antworten (4) Der Standard-Benutzername/das -Kennwort ist System/Manager. Der Scott/Tiger-Benutzer ist bereits da, aber nicht aktiviert