Nach einigen Berichten wurde der Amazonas von dem spanischen Entdecker Francisco de Orellana aus dem 16. Zuletzt bearbeitet: 2025-06-01 05:06

MacBook Pro mit Retina-Display Das 15-Zoll-Modell ist 14,13 Zoll breit, 9,73 Zoll tief und 0,71 Zoll hoch. Das 13-Zoll-Modell wiegt 3,57 Pfund, während das 15-Zoll-Modell 4,46 Pfund wiegt. Zuletzt bearbeitet: 2025-01-22 17:01

Outlook 2010/2013/2016/2019: Klicken Sie auf Datei > Info > Kontoeinstellungen > DelegateAccess. Klicken Sie auf Hinzufügen. Wählen Sie die Mailbox aus dem Adressbuch aus. Wenn der Benutzer teilweisen Zugriff auf Ihre Mailbox haben soll, können Sie die Zugriffsebene auf dem nächsten Bildschirm angeben. OK klicken. Zuletzt bearbeitet: 2025-01-22 17:01

Sie können nicht nur jede Bluetooth-Maus oder ein Bluetooth-Trackpad verwenden, um den Textauswahlcursor auf dem iPad zu steuern, sondern Sie können die Maus genauso wie auf einem Mac verwenden – indem Sie überall auf der gesamten iPad-Benutzeroberfläche auf Schaltflächen klicken. Die Funktion ist standardmäßig nicht aktiviert. Zuletzt bearbeitet: 2025-01-22 17:01

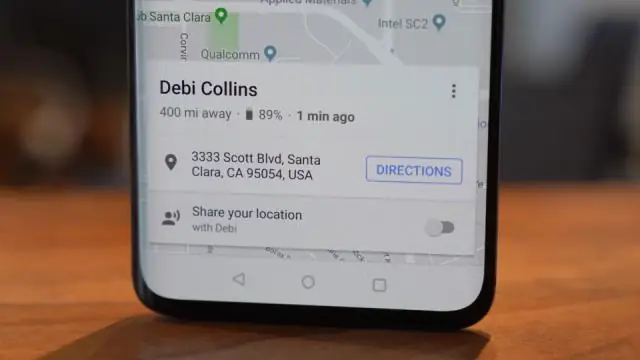

Methode 1. Gehen Sie zu Einstellungen und suchen Sie nach der Option namens Standort und stellen Sie sicher, dass Ihre Standortdienste eingeschaltet sind. Jetzt sollte die erste Option unter Standort Modus sein, tippen Sie darauf und stellen Sie sie auf Hohe Genauigkeit ein. Dies verwendet Ihr GPS sowie Ihr WLAN und Ihre Mobilfunknetze, um Ihren Standort zu schätzen. Zuletzt bearbeitet: 2025-01-22 17:01

Python OpenCV | cv2. OpenCV-Python ist eine Bibliothek von Python-Bindungen, die entwickelt wurde, um Computer-Vision-Probleme zu lösen. cv2. imread()-Methode lädt ein Bild aus der angegebenen Datei. Zuletzt bearbeitet: 2025-01-22 17:01

Mit @RequestParam annotierte Methodenparameter sind standardmäßig erforderlich. Dies bedeutet, dass wir einen Fehler erhalten, wenn der Parameter in der Anfrage nicht vorhanden ist: ruft die Methode korrekt auf. Wenn der Parameter nicht angegeben ist, ist der Methodenparameter an null gebunden. Zuletzt bearbeitet: 2025-01-22 17:01

Befindet sich der Splitter unter der Hautoberfläche, reinigen Sie eine scharfe Nähnadel mit Reinigungsalkohol. Heben Sie die Haut über dem Splitter vorsichtig mit der sterilisierten Nadel an oder brechen Sie sie auf. Heben Sie die Spitze des Splitters heraus, damit Sie ihn mit der Pinzette greifen und herausziehen können. Zuletzt bearbeitet: 2025-01-22 17:01

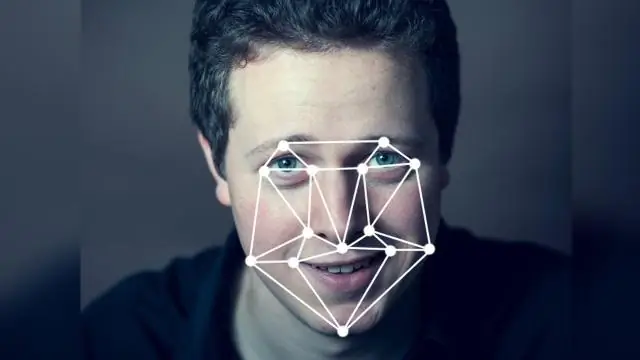

Um einem Gesicht in Google Fotos ein Label zuzuweisen, klicken oder tippen Sie auf das Suchfeld und wählen Sie dann ein Gesicht aus. Geben Sie dann einen Namen ein, damit Sie Bilder dieser Person in Google Fotos leicht finden können. Sie können jederzeit Labelnamen ändern, Fotos aus Labels entfernen und ähnliche Gesichter unter demselben Label gruppieren. Zuletzt bearbeitet: 2025-01-22 17:01

Theoretisch bleiben infizierte Dateien während dieses Modus inaktiv, sodass sie leichter entfernt werden können. Tatsächlich können viele neue Viren sogar im abgesicherten Modus ausgeführt werden, was ihn schließlich nicht so sicher macht. Glücklicherweise können die meisten Antivirenprogramme selbst die hinterhältigsten Viren entfernen, ohne den Normalmodus verlassen zu müssen. Zuletzt bearbeitet: 2025-01-22 17:01

JSON Web Token (JWT, RFC 7519) ist eine Möglichkeit, Ansprüche in einem JSON-Dokument zu codieren, das dann signiert wird. JWTs können als OAuth 2.0-Bearer-Token verwendet werden, um alle relevanten Teile eines Zugriffstokens in den Zugriffstoken selbst zu verschlüsseln, anstatt sie in einer Datenbank speichern zu müssen. Zuletzt bearbeitet: 2025-01-22 17:01

Führen Sie einen der folgenden Schritte aus: (Photoshop) Wählen Sie „Datei“> „Automatisieren“> „Bildpaket“. Wenn mehrere Bilder geöffnet sind, verwendet Picture Package das vorderste Bild. (Brücke) Wählen Sie Werkzeuge > Photoshop > Bildpaket. Zuletzt bearbeitet: 2025-01-22 17:01

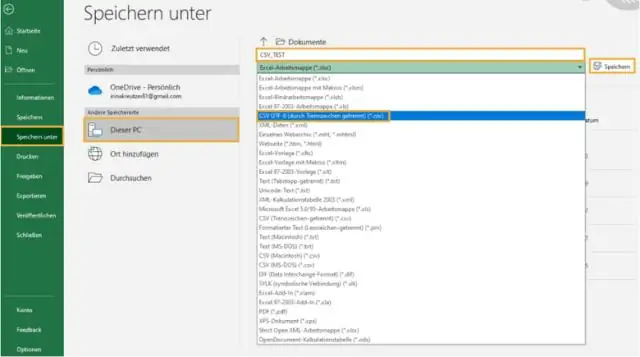

Speichern einer Excel-Datei als CSV-Datei Klicken Sie in Ihrer Excel-Tabelle auf Datei. Klicken Sie auf Speichern unter. Klicken Sie auf Durchsuchen, um auszuwählen, wo Sie Ihre Datei speichern möchten. Wählen Sie „CSV“aus dem Dropdown-Menü „Speichern unter“aus. Klicken Sie auf Speichern. Zuletzt bearbeitet: 2025-01-22 17:01

AUFS ist ein Union-Dateisystem, das heißt, es schichtet mehrere Verzeichnisse auf einem einzigen Linux-Host und präsentiert sie als ein einziges Verzeichnis. Diese Verzeichnisse werden in der AUFS-Terminologie als Branches und in der Docker-Terminologie als Layer bezeichnet. Der Vereinigungsprozess wird als Union Mount bezeichnet. Zuletzt bearbeitet: 2025-01-22 17:01

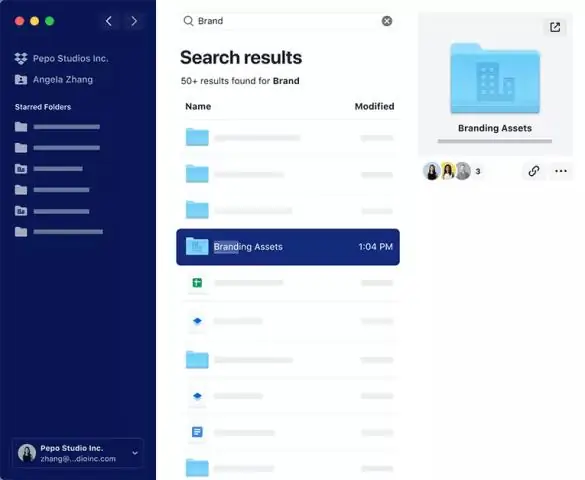

Wenn Sie ein Team löschen, werden alle Mitglieder aus freigegebenen Ordnern und Gruppen entfernt und ihre Konten werden in persönliche Dropbox-Konten umgewandelt. Sie müssen ein Teamadministrator sein, um ein Team zu löschen. Um dies zu tun: Melden Sie sich mit Ihrem Team-Admin-Konto an. Gehen Sie zu dropbox.com/team/settings. Klicken Sie auf Team löschen. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Periskop funktioniert, indem es zwei Spiegel verwendet, um das Licht von einem Ort zum anderen zu reflektieren. Ein typisches Periskop verwendet zwei Spiegel in einem Winkel von 45 Grad zur gewünschten Richtung. Das Licht prallt von einem zum anderen und dann aus zum Auge der Person. Zuletzt bearbeitet: 2025-01-22 17:01

Dieses spezielle FHA-Programm ist exklusiv für den Kauf von HUD-Häusern erhältlich und ermöglicht eine Anzahlung von nur 100 US-Dollar. Beim Standard-FHA-Darlehen beträgt die Mindest-Anzahlung für einen Kauf 3,5 Prozent. Zuletzt bearbeitet: 2025-01-22 17:01

Die 10 wichtigsten Dinge, die jeder Software-Ingenieur wissen sollte Grundlagen der emotionalen Intelligenz. Verstehen Sie das Geschäft Ihres Kunden. Mindestens eine Programmiersprache für jedes Mainstream-Entwicklungsparadigma. Kennen Sie Ihre Werkzeuge. Standarddatenstrukturen, Algorithmen und Big-O-Notation. Vertrauen Sie dem Code nicht ohne angemessenen Test. Zuletzt bearbeitet: 2025-01-22 17:01

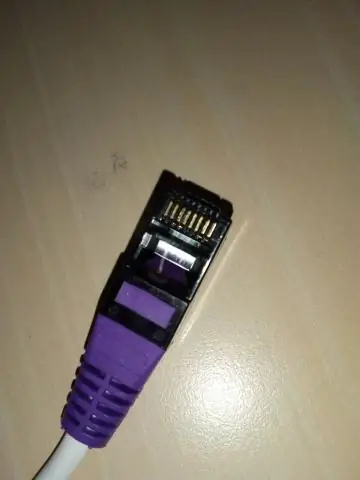

Ein schneller Test zur Überprüfung der Konnektivität besteht darin, das verdächtige Kabel an den Netzwerkanschluss eines anderen Computers oder Netzwerkgeräts anzuschließen. Normalerweise ist die Buchse, in die Sie das Kabel einstecken, Teil eines Netzwerkadapters, der die Schnittstelle zwischen einem Computer oder Gerät und dem Netzwerkkabel bereitstellt. Zuletzt bearbeitet: 2025-01-22 17:01

Was sind die Systemanforderungen für Java? Windows 10 (8u51 und höher) Windows 8.x (Desktop) Windows 7 SP1. Windows Vista SP2. Windows Server 2008 R2 SP1 (64-Bit) Windows Server 2012 und 2012 R2 (64-Bit) RAM: 128 MB. Festplattenspeicher: 124 MB für JRE; 2 MB für Java-Update. Zuletzt bearbeitet: 2025-01-22 17:01

Definition einer serviceorientierten Architektur (SOA). Eine serviceorientierte Architektur ist im Wesentlichen eine Sammlung von Diensten. Diese Dienste kommunizieren miteinander. Die Kommunikation kann entweder eine einfache Datenweitergabe umfassen oder zwei oder mehr Dienste umfassen, die eine Aktivität koordinieren. Zuletzt bearbeitet: 2025-01-22 17:01

Am häufigsten wird Aluminium für Handyhüllen aus Metall verwendet. Diese Hüllen sind sehr effektiv, um Ihr Telefon vor Kratzern und Stürzen zu schützen. Metall-Handyhüllen können rutschig und schwer zu halten sein. Außerdem können diese Hüllen Ihr Handysignal blockieren und das kabellose Laden verhindern. Zuletzt bearbeitet: 2025-01-22 17:01

Nicht alle NVMe-Laufwerke sind gleich Während fast jede NVMe Ihr System schneller machen sollte, sind sie nicht alle gleich. x4-PCIe-NVMeSSDs sind schneller als x2-PCIe-Typen. Je mehr NAND-Chips, desto mehr Pfade und Ziele hat der Controller, um Daten zu verteilen und zu speichern. Zuletzt bearbeitet: 2025-01-22 17:01

Um das iPad anzuschließen, schließen Sie einfach den Adapter an Ihr iPad an, verbinden Sie den Adapter mit dem entsprechenden Kabel mit Ihrem Fernseher und schalten Sie den Fernseher auf den richtigen Eingang um. Sie können Ihr iPad auch drahtlos mit einem Fernseher verbinden, wenn Sie ein Apple TV haben. Verwenden Sie dazu die Screen Mirroring-Funktion im Kontrollzentrum des iPads. Zuletzt bearbeitet: 2025-01-22 17:01

Eine ZEPTO-Datei ist ein Ransomware-Computervirus, der von Cyberkriminellen verwendet wird. Es enthält einen Virus, der Dateien auf Ihrem Computer kopiert, verschlüsselt und die Originaldateien löscht, um Sie zu einer Zahlung (höchstwahrscheinlich Bitcoin) zu zwingen, um sie zu entschlüsseln. ZEPTO-Dateien ähneln. LOCKYvirus-Dateien. Zuletzt bearbeitet: 2025-01-22 17:01

Ja, es ist durchaus möglich, Daten wiederherzustellen, auch nachdem das Gerät formatiert wurde. Sie können die verlorenen Dateien von einer formatierten Festplatte, einem USB-Flash-Laufwerk, einer Speicherkarte, einer Micro-SD-Karte usw. ganz einfach mit einer Datenwiederherstellungssoftware wie Wondershare Recover IT wiederherstellen. Befolgen Sie diese Schritte und erhalten Sie die verlorenen Daten zurück. Zuletzt bearbeitet: 2025-01-22 17:01

Windows Presentation Foundation (WPF) ist ein UI-Framework, das Desktop-Clientanwendungen erstellt. Die WPF-Entwicklungsplattform unterstützt eine breite Palette von Anwendungsentwicklungsfunktionen, einschließlich Anwendungsmodell, Ressourcen, Steuerelemente, Grafiken, Layout, Datenbindung, Dokumente und Sicherheit. Zuletzt bearbeitet: 2025-01-22 17:01

Melden Sie sich bei Facebook an und klicken Sie dann auf Ihren Namen im oberen rechten Teil des Bildschirms. Schauen Sie in die Adressleiste Ihres Browsers. Kopieren Sie Ihre FacebookProfileURL. Zuletzt bearbeitet: 2025-01-22 17:01

Tippen Sie auf „Allgemein“und dann auf „Netzwerk“. Tippen Sie auf die Schaltfläche „Persönlicher Hotspot“, um ihn bei Bedarf von „Aus“auf „Ein“umzuschalten. Tippen Sie auf die Schaltfläche „Bluetooth aktivieren“, um die Internetfreigabe über Bluetooth zu aktivieren. Zuletzt bearbeitet: 2025-06-01 05:06

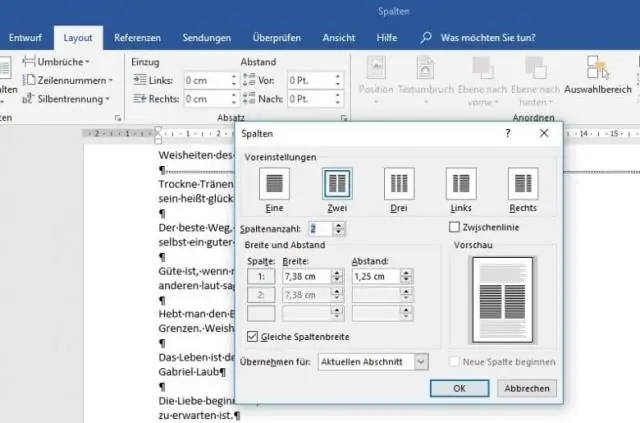

Spaltenumbrüche hinzufügen Platzieren Sie die Einfügemarke am Anfang des Textes, den Sie verschieben möchten. Wählen Sie die Registerkarte Layout und klicken Sie dann auf den Befehl Umbrüche. Ein Dropdown-Menü wird angezeigt. Wählen Sie Spalte aus dem Menü. Der Text wird an den Anfang der Spalte verschoben. In unserem Beispiel wurde es an den Anfang der nächsten Spalte verschoben. Zuletzt bearbeitet: 2025-01-22 17:01

Gebührenfreie Vorwahlen sind nicht austauschbar. Mit anderen Worten: Wenn Sie 1 (800) 123-4567 wählen, wird Ihr Anruf nicht an denselben Ort wie 1 (800) 123-4567 weitergeleitet. Gebührenfreie Anrufe werden vom Inhaber der Nummer bezahlt. Möglicherweise wird Ihnen ein gebührenfreier Anruf von Ihrem Mobiltelefon in Rechnung gestellt, es sei denn, Sie haben unbegrenzte Minuten in Ihrem Tarif. Zuletzt bearbeitet: 2025-01-22 17:01

Cromargan® ist das eingetragene Warenzeichen von WMF für Edelstahl 18/10. Stahl wird durch den Einbau anderer Metalle veredelt, was seinen Nutzen erhöht. Cromargan® ist eine Legierung aus 18 % Chrom, 10 % Nickel und 72 % Stahl. Chrom macht das Material rostfrei; Nickel macht es säurebeständig und verleiht Glanz. Zuletzt bearbeitet: 2025-06-01 05:06

So entfernen Sie die SIM-Karte aus einem iPhone oder iPad Führen Sie die kleine Büroklammer, die Sie zuvor gebogen haben, vorsichtig in das kleine Loch im SIM-Fach ein. Üben Sie einen kleinen Druck aus, bis das SIM-Fach aus dem iPhone oder iPad herausspringt. Halten Sie das SIM-Fach fest und ziehen Sie es gerade heraus. Tauschen Sie Ihre SIM-Karte aus. Setzen Sie das Fach wieder ein. Zuletzt bearbeitet: 2025-01-22 17:01

Belkin Standard 7,9-Zoll x 9,8-Zoll-Mauspad mit Neopren-Rückseite und Jersey-Oberfläche (grau). Zuletzt bearbeitet: 2025-01-22 17:01

Ein Multithread-Programm enthält zwei oder mehr Teile, die gleichzeitig ausgeführt werden können. Jeder Teil eines solchen Programms wird als Thread bezeichnet, und jeder Thread definiert einen separaten Ausführungspfad. C++ enthält keine integrierte Unterstützung für Multithread-Anwendungen. Zuletzt bearbeitet: 2025-01-22 17:01

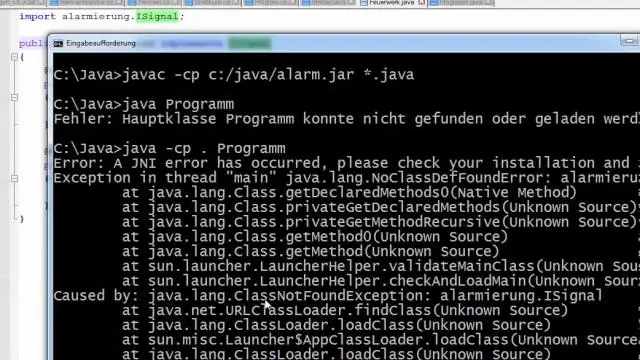

Java™ 10 ist da und JDT unterstützt es vollständig. Der Eclipse-Compiler für Java (ECJ) implementiert die neue Java 10-Sprachverbesserung, die die Unterstützung der Inferenz lokaler Variablentypen (JEP 286) darstellt. Eine Java 10 JRE wird von Eclipse zum Starten erkannt. Zuletzt bearbeitet: 2025-01-22 17:01

Überblick. Tú-Befehle sind die singuläre Form von informellen Befehlen. Sie können bejahende tú-Befehle verwenden, um einen Freund, ein Familienmitglied im gleichen Alter wie Sie oder jünger, einen Klassenkameraden, ein Kind oder ein Haustier zu bitten, etwas zu tun. Um jemandem zu sagen, dass er etwas nicht tun soll, würdest du ein negatives tú-Kommando verwenden. Zuletzt bearbeitet: 2025-06-01 05:06

Stromkreise der Klassen 2 und 3 sind definiert als der Teil des Verkabelungssystems zwischen der Stromquelle und den angeschlossenen Geräten. Schaltungen der Klasse 3 begrenzen die Ausgangsleistung auf ein Niveau, das normalerweise keine Brände auslöst. Sie können und werden jedoch mit höheren Spannungspegeln betrieben und können daher eine Stromschlaggefahr darstellen. Zuletzt bearbeitet: 2025-01-22 17:01

Welche Komponente ermöglicht am ehesten die Kommunikation zwischen physischen und virtuellen Maschinen? -Virtuelle Switches ermöglichen es mehreren virtuellen Servern und/oder Desktops, in einem virtuellen Netzwerksegment und/oder physischen Netzwerk zu kommunizieren. Virtuelle Switches werden oft im Hypervisor konfiguriert. Zuletzt bearbeitet: 2025-01-22 17:01

Roku erweitert seine Reichweite über seine eigenen Set-Top-Boxen und Media-Streaming-Sticks hinaus. Sie können jetzt auf den kostenlosen Film- und Fernsehdienst The Roku Channel auf PC, Mac, Handy und Tablet zugreifen – im Grunde alles mit einem Webbrowser. Jetzt können Sie die Website aufrufen (oder die Smart-TV-App öffnen), um denselben Inhalt anzusehen. Zuletzt bearbeitet: 2025-06-01 05:06