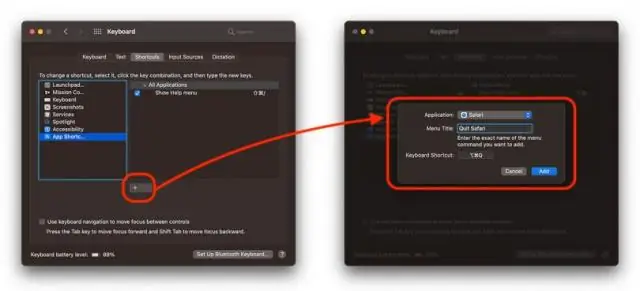

Um die Tastaturkürzel für Safari (oder eine andere App) in Snow Leopard zu ändern, gehen Sie zu Systemeinstellungen » Tastatur und klicken Sie auf die Registerkarte „Tastaturkürzel“. Klicken Sie dann in der linken Spalte auf „Anwendungsverknüpfungen“und dann auf das „+“, um den Verknüpfungseditor aufzurufen. Zuletzt bearbeitet: 2025-01-22 17:01

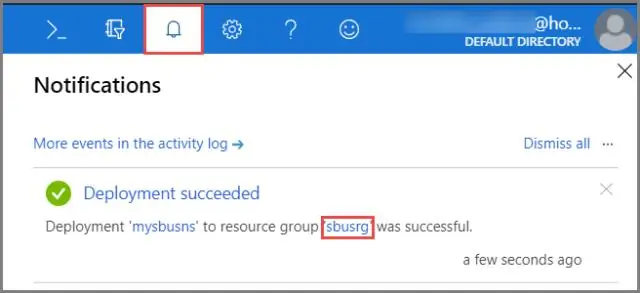

Warteschlange mit WindowsAzure erstellen Wählen Sie im linken Bereich des Portals den ServiceBus aus, in dem Sie eine Warteschlange erstellen müssen. Wählen Sie Warteschlange aus, und klicken Sie dann auf Warteschlange hinzufügen. Geben Sie im Dialogfeld CreateQueue einen Warteschlangennamen ein, wählen Sie die maximale Größe und andere Eigenschaften je nach Ihren Anforderungen aus und klicken Sie auf Erstellen. Zuletzt bearbeitet: 2025-01-22 17:01

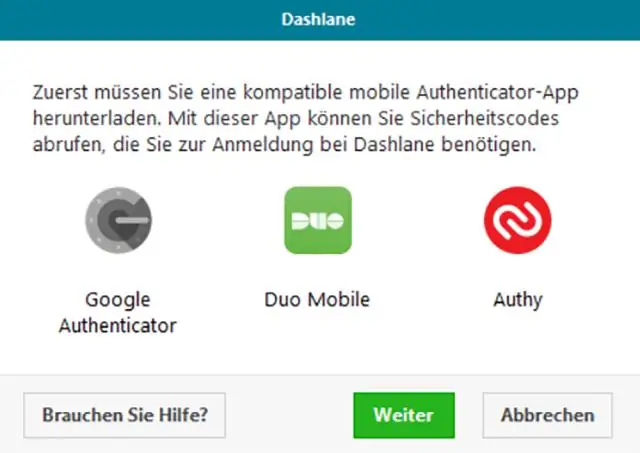

Stattdessen können Sie einen 6-stelligen Sicherheitscode von der Google Authenticator-App abrufen. Dieser Code wird automatisch von dieser Anwendung generiert und ändert sich alle 30 Sekunden. Um diesen Code zu erhalten, müssen Sie eine Zwei-Faktor-Authentifizierungs-App wie Google Authenticator auf iOS (iPhone, iPad, iPod) oder Android verwenden. Zuletzt bearbeitet: 2025-01-22 17:01

Das metrische System basiert auf 10s. 10 Dezimeter ergeben beispielsweise einen Meter (39,37 Zoll). Dezi- bedeutet 10; 10 Dezimeter ergeben einen Meter. Centi- bedeutet 100; 100 Zentimeter machen einen Meter. Zuletzt bearbeitet: 2025-01-22 17:01

So laden Sie Ihre Mobiltelefonkontakte auf Facebook hoch: Tippen Sie in der Facebook für iPhone- oder Android-App auf. Tippen Sie auf Freunde. Tippen Sie im Bottombanner auf Kontakte hochladen und dann auf Erste Schritte. Tippen Sie in Chats oben links auf Ihr Profilbild. Tippen Sie auf Personen. Tippen Sie auf Kontakte hochladen, um diese Einstellung zu aktivieren oder zu deaktivieren. Zuletzt bearbeitet: 2025-01-22 17:01

Die offizielle Sprache für die Android-Entwicklung ist Java. Große Teile von Android sind in Java geschrieben und seine APIs sind so konzipiert, dass sie hauptsächlich aus Java aufgerufen werden. Es ist möglich, C- und C++-Apps mit dem Android Native Development Kit (NDK) zu entwickeln, Google fördert dies jedoch nicht. Zuletzt bearbeitet: 2025-01-22 17:01

Gespeicherte Anmeldeinformationen von Ihrem MAC entfernen Öffnen Sie ein neues Finder-Fenster, indem Sie auf das Symbol im Dock klicken. Navigieren Sie zum Ordner „Dienstprogramme“, der sich im Abschnitt „Anwendungen“der Mac-Festplatte befindet. Doppelklicken Sie auf das Symbol "Schlüsselbundzugriff", um das Passwort-Dienstprogramm zu öffnen. Zuletzt bearbeitet: 2025-01-22 17:01

Öffnen Sie die Systemeinstellungen (Apple-Menü > Systemeinstellungen). Klicken Sie auf Bluetooth. Versetzen Sie den PS4-Controller in den Discovery-Modus, indem Sie gleichzeitig die PlayStation-Taste und die Share-Taste gedrückt halten. Das Licht an der Vorderseite des Controllers blinkt schnell und der Wireless Controller wird im Bluetooth-Fenster angezeigt. Zuletzt bearbeitet: 2025-01-22 17:01

PhpMyAdmin ist ein Open-Source-Tool, mit dem Sie Ihre MariaDB-Datenbank(en) verwalten können. In phpMyAdmin können Sie Tabellen importieren, exportieren, optimieren oder löschen. Wenn Ihre Website eine Datenbank verwendet, werden hier alle Daten Ihrer Website gespeichert. WordPress speichert beispielsweise alle Ihre Beiträge, Kommentare und Artikel in einer Datenbank. Zuletzt bearbeitet: 2025-01-22 17:01

Android DOM-Parser Im Allgemeinen lädt der DOM-Parser die XML-Datei in den Speicher, um das XML-Dokument zu parsen, daher verbraucht er mehr Speicher und parst das XML-Dokument vom Startknoten zum Endknoten. Es folgt die Beispielstruktur der XML-Datei mit Benutzerdetails in Android-Anwendungen. Zuletzt bearbeitet: 2025-06-01 05:06

Ja, ein iPhone 8-Bildschirm kann ausgetauscht werden. Wir sind Profis beim Austausch des iPhone 8-Bildschirms und können Ihr Telefon in weniger als einer Stunde wie neu aussehen lassen. Wir gehen keine Kompromisse bei der Teilequalität des oriPhone 8-Bildschirmaustauschservice ein, weil wir uns um unsere Kunden kümmern. Zuletzt bearbeitet: 2025-01-22 17:01

Sie können auf jeden Fall ein weiteres Verizon Wireless-Telefon in der Leitung aktivieren. Sie müssten Ihren Anspruch innerhalb von 60 Tagen, nachdem das Telefon als verloren oder gestohlen gemeldet wurde, bei Asurion (der Versicherungsgesellschaft) bearbeiten. Bitte lassen Sie es uns wissen, wenn Sie Hilfe bei der Aktivierung dieses anderen Telefons benötigen. Zuletzt bearbeitet: 2025-01-22 17:01

Wie erstelle ich eine Datei in Linux aus dem Terminalfenster? Erstellen Sie eine leere Textdatei namens foo.txt: Berühren Sie foo.bar. > foo.bar. Erstellen Sie eine Textdatei unter Linux: cat > filename.txt. Fügen Sie Daten hinzu und drücken Sie STRG + D, um die Dateiname.txt zu speichern, wenn Sie cat unter Linux verwenden. Führen Sie den Shell-Befehl aus: echo 'Dies ist ein Test' > data.txt. Zuletzt bearbeitet: 2025-01-22 17:01

Methode 1 Überprüfen der RAM-Auslastung unter Windows Halten Sie Alt + Strg gedrückt und drücken Sie die Entf-Taste. Dies öffnet das Task-Manager-Menü Ihres Windows-Computers. Klicken Sie auf Task-Manager. Dies ist die letzte Option auf dieser Seite. Klicken Sie auf die Registerkarte Leistung. Sie sehen es oben im Fenster "Task-Manager". Klicken Sie auf die Registerkarte Speicher. Zuletzt bearbeitet: 2025-01-22 17:01

Klassen sind Blaupausen für Ihre Objekte. Grundsätzlich beginnen alle Ihre Skripte mit einer Klassendeklaration, die in etwa so lautet: öffentliche Klasse PlayerController: NetworkBehaviour. Dies teilt Unity mit, dass Sie eine Klasse mit dem Namen PlayerController erstellen. Zuletzt bearbeitet: 2025-01-22 17:01

Herkömmlicherweise wird beim Parsen eine Aussage getroffen und in verschiedene Teile der Sprache zerlegt. Die Wörter werden in verschiedene grammatikalische Kategorien eingeordnet, und dann werden die grammatikalischen Beziehungen zwischen den Wörtern identifiziert, sodass der Leser den Satz interpretieren kann. Zuletzt bearbeitet: 2025-01-22 17:01

Wie können Sie helfen, unterirdischen Termitenbefall zu verhindern? Zugriff entfernen. Versiegeln Sie Lücken um Wasser- und Gasleitungen, wo sie in Ihr Haus gelangen, um Eintrittspunkte zu vermeiden. Reduzieren Sie Nahrungsquellen. Reduzieren Sie überschüssige Feuchtigkeit. Überwachen Sie die Aktivität und wenden Sie Präventionstechniken an. Zuletzt bearbeitet: 2025-01-22 17:01

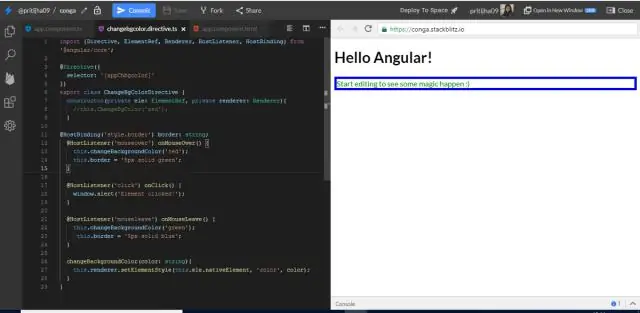

Host-Element. Um eine Angular-Komponente in etwas zu verwandeln, das im DOM gerendert wird, müssen Sie eine Angular-Komponente mit einem DOM-Element verknüpfen. Wir nennen solche Elemente Host-Elemente. Eine Komponente kann auf folgende Weise mit ihrem Host-DOM-Element interagieren: Sie kann auf ihre Ereignisse lauschen. Zuletzt bearbeitet: 2025-01-22 17:01

Der automatisierte abgesicherte Modus wird ausgelöst, wenn eine MicrosoftOffice-Anwendung aufgrund bestimmter Probleme nicht gestartet werden konnte, z. B. ein Add-In oder eine Erweiterung, die nicht gestartet wird, oder eine beschädigte Ressource, Datei, Registrierung oder Vorlage. Klicken Sie auf die Registerkarte Datei. Klicken Sie auf Optionen.Klicken Sie auf Add-Ins. Zuletzt bearbeitet: 2025-01-22 17:01

Eine Whitelist ist eine Liste von Elementen, denen Zugriff auf ein bestimmtes System oder Protokoll gewährt wird. Wenn eine Whitelist verwendet wird, wird allen Entitäten der Zugriff verweigert, mit Ausnahme der in der Whitelist enthaltenen. Das Gegenteil einer Whitelist ist eine Blacklist, die den Zugriff von allen Elementen ermöglicht, außer denen, die in der Liste enthalten sind. Zuletzt bearbeitet: 2025-01-22 17:01

CanActivatelink Schnittstelle, die eine Klasse implementieren kann, um als Wächter zu entscheiden, ob eine Route aktiviert werden kann. Wenn alle Guards true zurückgeben, wird die Navigation fortgesetzt. Wenn ein Wächter einen UrlTree zurückgibt, wird die aktuelle Navigation abgebrochen und eine neue Navigation zum vom Wächter zurückgegebenen UrlTree gestartet. Zuletzt bearbeitet: 2025-01-22 17:01

Leder löst sich von den meisten Kopfhörern irgendwann. Ein Problem bei Beats ist, dass die Kopfhörer nicht aus echtem Leder, sondern aus einer synthetischen Version bestehen, sodass sie nicht so langlebig sind, wie sie es sonst sein könnten. Und selbst dann ist Leder nicht immer so strapazierfähig wie man denkt. Zuletzt bearbeitet: 2025-01-22 17:01

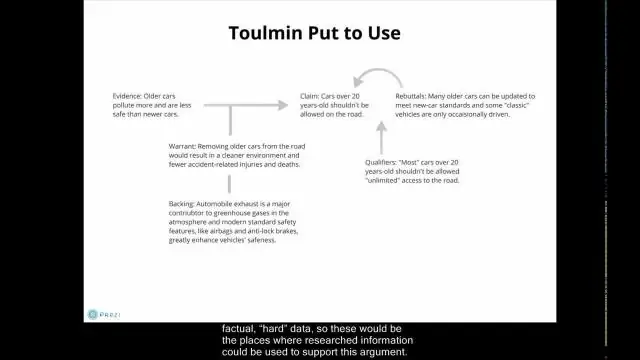

Wie schreibe ich einen Toulmin-Modellaufsatz? Geben Sie Ihre Behauptung/These an, die Sie argumentieren werden. Legen Sie Beweise vor, um Ihre Behauptung / These zu untermauern. Erklären Sie, wie und warum die vorgelegten Beweise Ihre Behauptung stützen. Legen Sie alle zusätzlichen Nachweise vor, die zur Untermauerung und Erläuterung Ihres Anspruchs erforderlich sind. Zuletzt bearbeitet: 2025-01-22 17:01

Chrome: Acrobat Reader DC herunterladen und installieren Schließen Sie alle Versionen von Reader. Gehen Sie zur Download-Seite von Adobe Acrobat Reader und klicken Sie auf Jetzt installieren. Klicken Sie auf Speichern, um das Reader-Installationsprogramm herunterzuladen. Wenn die heruntergeladene Datei unten im Browserfenster angezeigt wird, klicken Sie auf die.exe-Datei für Reader. Zuletzt bearbeitet: 2025-06-01 05:06

Shell-Tracing bedeutet einfach, die Ausführung der Befehle in einem Shell-Skript zu verfolgen. Um das Shell-Tracing einzuschalten, verwenden Sie die Debugging-Option -x. Dies weist die Shell an, alle Befehle und ihre Argumente auf dem Terminal anzuzeigen, während sie ausgeführt werden. Zuletzt bearbeitet: 2025-06-01 05:06

Migwiz.exe (Assistent zum Übertragen von Dateien und Einstellungen) ist eine ausführbare Datei der Software Microsoft Windows OperatingSystem Version 5.1. 0 von Microsoft Corporation. migwiz.exeversion 5.1. Die migwiz.exe ist eine ausführbare Datei auf der Festplatte Ihres Computers. Diese Datei enthält Maschinencode. Zuletzt bearbeitet: 2025-06-01 05:06

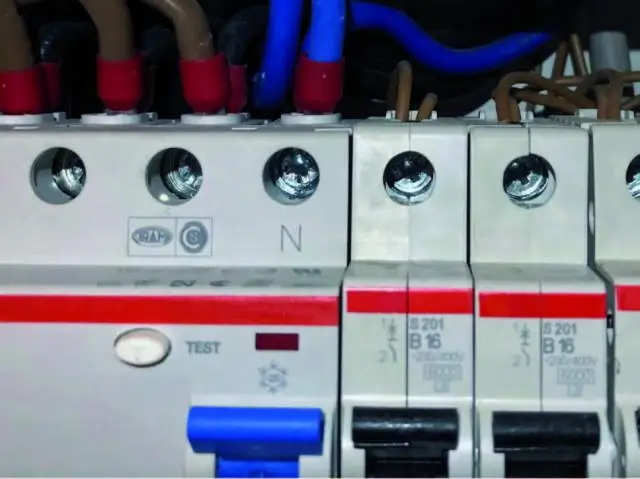

Pole: Ein Schalterpol bezieht sich auf die Anzahl der separaten Stromkreise, die der Schalter steuert. Ein einpoliger Schalter steuert nur einen Stromkreis. Ein zweipoliger Schalter steuert zwei getrennte Stromkreise. Ein zweipoliger Schalter ist wie zwei separate einpolige Schalter, die mechanisch durch denselben Hebel, Knopf oder Knopf betätigt werden. Zuletzt bearbeitet: 2025-01-22 17:01

FreeTone ist die einzige kostenlose Anruf-App für UNBEGRENZTE Anrufe und SMS an ALLE echten US- und Kanada-Telefonnummern. Keine Testversionen, keine versteckten Kosten, absolut KOSTENLOS! Im Gegensatz zu ähnlichen Apps müssen Sie nichts bezahlen oder Credits verdienen, um eine US- oder kanadische Nummer anzurufen, unabhängig davon, ob sie die gleiche App wie Sie verwenden oder nicht. Zuletzt bearbeitet: 2025-06-01 05:06

Das evolutionäre Modell ist eine Kombination aus iterativem und inkrementellem Modell des Softwareentwicklungslebenszyklus. Die Bereitstellung Ihres Systems in einem Big-Bang-Release und die schrittweise Bereitstellung im Laufe der Zeit ist die Aktion, die in diesem Modell ausgeführt wird. Daher entwickelt sich das Softwareprodukt mit der Zeit. Zuletzt bearbeitet: 2025-01-22 17:01

Wenn sich die umzubenennenden PDF-Dateien alle im selben Ordner befinden, können Sie sie alle gleichzeitig umbenennen. Klicken Sie auf die erste PDF-Datei, die Sie umbenennen möchten, oder drücken Sie „Strg-A“, um alle PDF-Dateien auf einmal auszuwählen. Klicken Sie mit der rechten Maustaste auf die ausgewählte PDF-Datei, oder klicken Sie mit der rechten Maustaste auf eine der Dateien, wenn Sie alle PDF-Dateien ausgewählt haben. Zuletzt bearbeitet: 2025-01-22 17:01

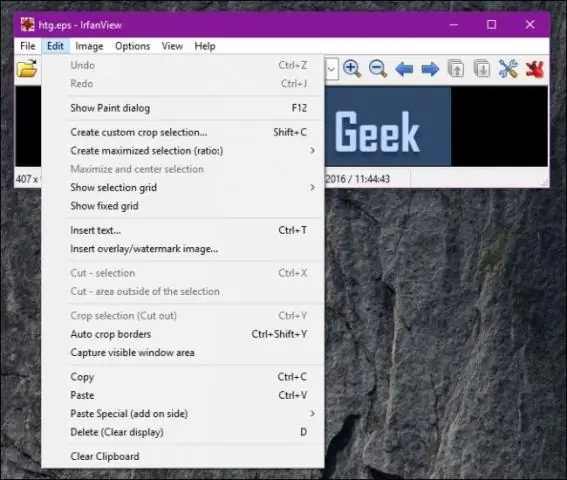

EPS Viewer hat keine Voreinstellungen. Wenn Ihre EPS-Dateien also nicht automatisch damit geöffnet werden, klicken Sie mit der rechten Maustaste auf die Datei und wählen Sie "Öffnen mit > Wählen Sie eine andere App". Wählen Sie unter „Andere Optionen“EPS Viewer und aktivieren Sie dann das Kontrollkästchen neben „Immer diese App zum Öffnen verwenden. eps-Dateien“. Zuletzt bearbeitet: 2025-01-22 17:01

Von ArmChairGeek. Viele der Techniken zum Erstellen und Bearbeiten von Text in Adobe PageMaker ähneln denen von Microsoft Word. Die Hauptunterschiede bestehen darin, dass Sie in PageMaker das Textwerkzeug verwenden und Ihr gesamter Text in ein Textfeld oder einen Textrahmen eingegeben wird. Zuletzt bearbeitet: 2025-01-22 17:01

Wählen Sie in der Windows-Systemsteuerung > Netzwerk und Internet > Internetoptionen die Option Skriptdebugging deaktivieren (Internet Explorer) und Skriptdebugging deaktivieren (andere). Die genauen Schritte und Einstellungen hängen von Ihrer Windows-Version und Ihrem Browser ab. Zuletzt bearbeitet: 2025-01-22 17:01

Die Klasse kann als Mitglied der Klasse Folgendes enthalten. Aber hauptsächlich gibt es zwei Arten von Klassenmembern, die häufiger verwendet werden: Datenmember (Variablen) Funktionsmember (Methoden). Zuletzt bearbeitet: 2025-01-22 17:01

Was ist Remote Torrent Adder? Öffnen Sie Google Chrome und klicken Sie hier, um die RemoteTorrent Adder-Erweiterung zu installieren. Klicken Sie auf das Erweiterungssymbol und gehen Sie zu „Optionen“. Klicken Sie auf "Server hinzufügen", benennen Sie ihn und wählen Sie den BitTorrent-Client, den Sie hinzufügen möchten, aus dem Dropdown-Menü. Geben Sie die Details Ihres Torrent-Clients ein. Zuletzt bearbeitet: 2025-01-22 17:01

Was ist ARR-Affinität und warum verbessert sie die Leistung? Wenn die ARR-Affinität aktiviert ist, platziert der als Load Balancer fungierende IIS-Server ein Cookie auf Antworten, das dazu führt, dass ein Benutzer innerhalb seiner Sitzung immer auf dieselbe Instanz trifft. Zuletzt bearbeitet: 2025-01-22 17:01

Ein Gerät mit gesperrtem Bootloader bootet nur das aktuell darauf befindliche Betriebssystem. Sie können kein benutzerdefiniertes Betriebssystem installieren – der Bootloader weigert sich, es zu laden. Wenn der Bootloader Ihres Geräts entsperrt ist, sehen Sie während des Startvorgangs ein entsperrtes Vorhängeschloss-Symbol auf dem Bildschirm. Zuletzt bearbeitet: 2025-06-01 05:06

Antwort: Nach der Anwendung von Termidor für eine Termitenbehandlung sollten Sie dem Termidor volle 90 Tage Zeit geben, um durch die Kolonie zu gelangen und alle Aktivitätsbereiche zu beseitigen. Nach 90 Tagen sollte alles, was da gewesen wäre, tot und verschwunden sein und Sie können dann anfangen, Holz im Haus zu ersetzen. Zuletzt bearbeitet: 2025-01-22 17:01

Pandas DataFrame ist eine zweidimensionale größenveränderbare, potenziell heterogene tabellarische Datenstruktur mit beschrifteten Achsen (Zeilen und Spalten). Arithmetische Operationen richten sich sowohl auf Zeilen- als auch auf Spaltenbeschriftungen aus. Pandas DataFrame. loc-Attribut greift auf eine Gruppe von Zeilen und Spalten über Label(s) oder ein boolesches Array im angegebenen DataFrame zu. Zuletzt bearbeitet: 2025-01-22 17:01

LaunchDarkly. LaunchDarkly ist die weltweit führende Feature-Management-Plattform, die täglich über 100 Milliarden Feature-Flags bereitstellt, um Softwareteams dabei zu helfen, schneller bessere Software zu entwickeln. Verwenden Sie die App, um Feature-Flags zu finden, Kanäle für Benachrichtigungen über Flag-Änderungen zu abonnieren und Flags ein- oder auszuschalten. Zuletzt bearbeitet: 2025-01-22 17:01