- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:42.

- Zuletzt bearbeitet 2025-06-01 05:07.

Das Internet-Dienstleistungsunternehmen Yahoo ! berichtete über zwei wichtige Daten Verstöße der Daten von Benutzerkonten an Hacker im zweiten Halbjahr 2016. Darüber hinaus Yahoo ! berichtet, dass Ende 2014 Verstoß verwendet wahrscheinlich hergestellte Web-Cookies, um Anmeldeinformationen zu fälschen, sodass Hacker ohne Passwort auf jedes Konto zugreifen können.

Wurde Yahoo heute gehackt?

Im September 2016, Yahoo enthüllte einen Hack, der 500 Millionen Benutzerkonten kompromittiert hat. Im Dezember enthüllte das Unternehmen einen weiteren Hack, der diesmal einen Rekord von 1 Milliarde Konten betraf. Der Hack enthüllte Namen, E-Mail-Adressen, Telefonnummern, Geburtsdaten, verschlüsselte Passwörter und unverschlüsselte Sicherheitsfragen.

Wie wurde Yahoo im Jahr 2013 gehackt? Das Jahr begann schlecht in 2013 zum Yahoo , wenn viele Yahoo E-Mail-Benutzer berichteten, dass ihre Konten gehackt -und das tat es nicht werden besser. Gezielt wurden Konten durch Phishing-Angriffe, bei denen Nutzer dazu angehalten wurden, auf Links in E-Mails zu klicken. Wenn sie Tat , ihre Konten wurden gekapert.

Gab es eine Datenschutzverletzung bei Yahoo?

Yahoo Benutzer können jetzt einen Anspruch auf einen Teil der Sammelklage in Höhe von 117,5 Millionen US-Dollar im Zusammenhang mit massiven Datenschutzverletzungen . Wenn du einen hättest Yahoo Konto zwischen dem 1. Januar 2012 und Dezember. Die Website zum Einreichen eines Anspruchs ist www.yahoodatabreachsetlement.com, und die Frist für die Einreichung ist der 20. Juli 2020.

Wie oft wurde Yahoo gehackt?

Eine epische und historische Datenpanne bei Yahoo betraf im August 2013 jedes einzelne Kundenkonto, das bei der Zeit , Yahoo Das teilte die Muttergesellschaft Verizon am Dienstag mit. Das sind drei Milliarden Konten - einschließlich E-Mail, Tumblr, Fantasy und Flickr - oder drei mal wie viele wie das Unternehmen 2016 erstmals berichtete.

Empfohlen:

Wie kam Tarrytown zu seinem Namen Wie kam Sleepy Hollow zu seinem Namen?

Wie kam Sleepy Hollow zu seinem Namen? Der Name Tarrytown wurde von den Hausfrauen des angrenzenden Landes gegeben, weil die Ehemänner an Markttagen in der Dorfkneipe warteten. Der Name Sleepy Hollow kommt von dem schläfrigen, verträumten Einfluss, der über dem Land zu schweben scheint

Was ist der Unterschied zwischen dem geschätzten Ausführungsplan und dem tatsächlichen Ausführungsplan?

2 Antworten. Der geschätzte Ausführungsplan wird ausschließlich basierend auf den Statistiken von SQL Server generiert – ohne die Abfrage tatsächlich auszuführen. Der tatsächliche Ausführungsplan ist genau das - der tatsächliche Ausführungsplan, der verwendet wurde, als die Abfrage tatsächlich ausgeführt wurde

Was ist der Unterschied zwischen dem Datenendgerät DTE und dem Datenkommunikationsgerät DCE)?

DTE (Data Terminating Equipment) und DCE (Data Circuit Terminating Equipment) sind die Typen von seriellen Kommunikationsgeräten. DTE ist ein Gerät, das als binäre digitale Datenquelle oder -ziel fungieren kann. Während DCE Geräte umfasst, die Daten in Form von digitalen oder analogen Signalen in einem Netzwerk senden oder empfangen

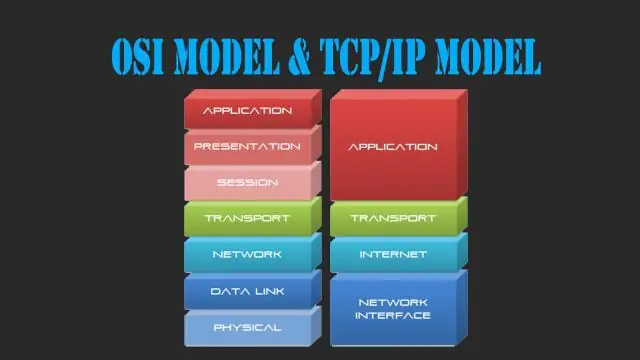

Was ist der Unterschied zwischen dem OSI-Modell und dem TCP-IP-Modell?

1. OSI ist ein generischer, protokollunabhängiger Standard, der als Kommunikations-Gateway zwischen dem Netzwerk und dem Endbenutzer fungiert. Das TCP/IP-Modell basiert auf Standardprotokollen, um die sich das Internet entwickelt hat. Es ist ein Kommunikationsprotokoll, das die Verbindung von Hosts über ein Netzwerk ermöglicht

Was ist der grundlegende Unterschied zwischen dem prädiktiven Ansatz und dem adaptiven Ansatz?

Bei der adaptiven Planung wird ein Projekt über einen unbestimmten Zeitraum in kleine Komponenten zerlegt, um ultimative Flexibilität bei der Steuerung des Projektverlaufs zu ermöglichen. Während die Ergebnisse der prädiktiven Planung erwartet und bekannt sind, kann die adaptive Planung überraschende Ergebnisse liefern