Inhaltsverzeichnis:

- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:42.

- Zuletzt bearbeitet 2025-01-22 17:14.

Bedrohungsquelle

Bedrohungsquellen sind diejenigen, die einen Kompromiss wünschen. Es ist ein Begriff, der verwendet wird, um sie von zu unterscheiden Bedrohung Agenten/Akteure, die den Angriff ausführen und von denen beauftragt oder überzeugt werden können Bedrohungsquelle den Angriff wissentlich oder unwissentlich ausführen

Was ist in diesem Zusammenhang ein Beispiel für eine Bedrohung?

Substantiv. Die Definition von a Bedrohung ist eine Aussage über die Absicht, Schaden zuzufügen oder zu bestrafen, oder etwas, das eine unmittelbare Gefahr oder einen unmittelbaren Schaden darstellt. Wenn du jemandem sagst "Ich werde dich töten", ist dies ein Beispiel für eine Bedrohung . Eine Person, die das Potenzial hat, ein Gebäude zu sprengen, ist ein Beispiel für eine Bedrohung.

Wissen Sie auch, was als Cyberbedrohung gilt? EIN Cyber oder Cybersicherheit Bedrohung ist eine böswillige Handlung, die darauf abzielt, Daten zu beschädigen, Daten zu stehlen oder das digitale Leben im Allgemeinen zu stören. Cyber-Bedrohungen umfassen Computerviren, Datenschutzverletzungen, Denial of Service (DoS)-Angriffe und andere Angriffsvektoren.

Wenn man dies berücksichtigt, was sind die Quellen von Sicherheitsbedrohungen?

Primär Quellen von Bedrohungen sind Mitarbeiter/Insider, böswillige Hacker, Naturkatastrophen, ausländische Gegner und feindliche Angriffe. In mehreren Fällen sind die Bereiche für Quellen von Bedrohungen können sich überschneiden. Feindliche Angriffe können beispielsweise von ausländischen Gegnern oder einem verärgerten Mitarbeiter ausgeführt werden.

Was sind Sicherheitsbedrohungen und ihre Arten?

Es gibt einige Typen des Computers Sicherheitsbedrohungen wie Trojaner, Viren, Adware, Malware, Rootkit, Hacker und vieles mehr. Überprüfen Sie einige der schädlichsten Typen des Computers Sicherheitsbedrohungen.

Empfohlen:

Ist es gefährlich, eine Nebenstelle an eine Nebenstelle anzuschließen?

Können Sie Verlängerungskabel an ein anderes Verlängerungskabel anschließen? Auch hier ist dies technisch möglich, wird jedoch nicht empfohlen, da dies als Brandgefahr gilt. Wenn Sie anfangen, Verlängerungskabel hinzuzufügen, laufen Sie Gefahr, die Laufzeit zu lang zu machen und Ihre Geräte zu schwach zu machen – nicht sicher

Ist Unit-Testing eine Whitebox oder eine Blackbox?

Das heißt, Unit-Test bezieht sich auf die Ebene, auf der der Test in der Struktur des Systems stattfindet, während White- und Black-Box-Tests sich darauf beziehen, ob der Testansatz auf irgendeiner Ebene auf dem internen Design basiert oder nur auf der externen Spezifikation des Gerätes

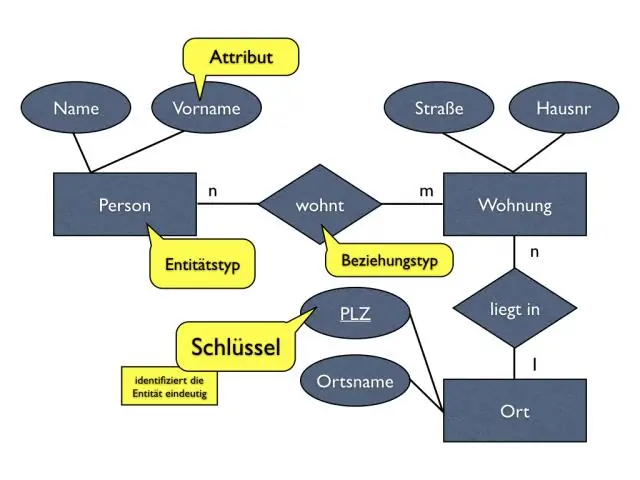

Ist eine Entität eine Tabelle?

Die in Ihren Tabellen gespeicherten Daten sind beim Abrufen und Konvertieren in ein Objekt eine Entität. In einer Datenbank ist eine Entität eine Tabelle. Die Tabelle stellt das Konzept der realen Welt dar, das Sie modellieren möchten (Person, Transaktion, Ereignis). Einschränkungen können Beziehungen zwischen Entitäten darstellen

Was ist eine gute Anzahl von Megapixeln für eine Kamera?

Die allgemeine Regel für scharfe Ausdrucke hoher Qualität ist 300 Pixel pro Zoll. Ein 8x10-Zoll-Druck benötigt also 8x300x10x300 = 7,2 Megapixel. Mit weniger Megapixeln kann man immer noch sehr schöne 8x10-Zoll-Drucke machen, aber je geringer die Megapixelzahl, desto weicher das Bild

Ist eine Sammlung von Funktionen, die eine Antwort auf eine GraphQL-Abfrage generieren?

Um auf Abfragen zu antworten, muss ein Schema Auflösungsfunktionen für alle Felder haben. Diese Sammlung von Funktionen wird als „Resolver-Map“bezeichnet. Diese Map verknüpft die Schemafelder und -typen mit einer Funktion