- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:42.

- Zuletzt bearbeitet 2025-01-22 17:14.

Laut den Snowden-Dokumenten ist die NSA Er forscht, ob ein kryptografischer Angriff auf der Grundlage von Taustatistik dazu beitragen kann, AES brechen . Derzeit ist kein praktischer Angriff bekannt, der es jemandem ohne Kenntnis des Schlüssels ermöglichen würde, mit verschlüsselte Daten zu lesen AES wenn richtig implementiert.

Auch gefragt, ist AES zerbrechlich?

Es ist ein ganz praktischer Angriff gegen zehn Runden AES -256: Zusammenfassung. AES ist die bekannteste und am häufigsten verwendete Blockchiffre. Jedoch, AES -192 und AES -256 wurden kürzlich als zerbrechlich bei Angriffen, die 2. erfordern176 und 2119 Zeit bzw.

Kann die NSA außerdem VPN knacken? Das Malware-Tool wird verwendet, um VPNs knacken oderVOIP-Verkehr. Woher VPN Anbieter bieten ältere Protokolle an, es ist bekannt, dass NSA hat die Verschlüsselung geknackt. OpenVPN gilt jedoch immer noch als sicher. Geräte, die OpenVPN nicht ausführen können, sollten mit L2TP/IPSec-Protokollen betrieben werden, diese gelten jedoch nicht als wirklich sicher.

Kann AES 128 einfach geknackt werden?

AES , die normalerweise Schlüssel verwendet, die entweder 128 oder 256 Bit lang, wurde nie gebrochen, während DES kann jetzt in wenigen Stunden gebrochen werden, sagt Moorcones. AES ist für sensible Informationen der US-Regierung zugelassen, die nicht geheim sind, fügt er hinzu.

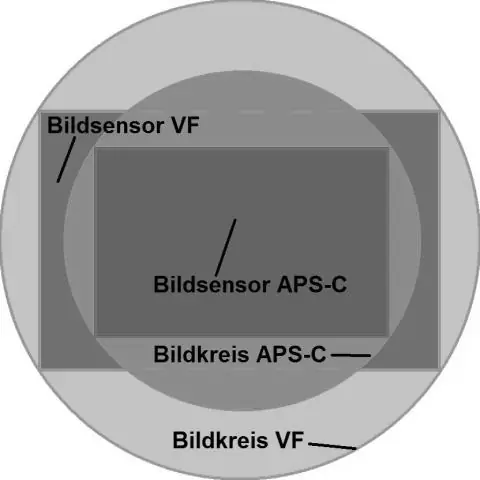

Was ist der Unterschied zwischen Rijndael und AES?

AES hat eine feste Blockgröße von 128 Bit und eine Schlüsselgröße von 128, 192 oder 256 Bit, während Rijndael kann mit Block- und Schlüsselgrößen in einem beliebigen Vielfachen von 32 Bit angegeben werden, mit einem mindestens 128 Bit und maximal 256 Bit. AES ist der Nachfolger des Data Encryption Standards (DES).

Empfohlen:

Wie groß ist die maximale Entfernung von entfernten Sensoren, die ein LoRa-Gateway betreiben kann?

Die LoRa-Sensoren können Signale über Entfernungen von 1 km bis 10 km übertragen. Die LoRa-Sensoren übermitteln Daten an die LoRa-Gateways. Die LoRa-Gateways verbinden sich über das Standard-IP-Protokoll mit dem Internet und übertragen die von den LoRa-Embedded-Sensoren empfangenen Daten an das Internet, d. h. ein Netzwerk, einen Server oder eine Cloud

Welche Rolle spielt die NSA?

Die NSA ist verantwortlich für die weltweite Überwachung, Sammlung und Verarbeitung von Informationen und Daten für ausländische und inländische Nachrichtendienste und Spionageabwehr, wobei sie sich auf eine Disziplin namens Signal Intelligence (SIGINT) spezialisiert hat

Wie entferne ich Schlüssel, ohne sie zu brechen?

Um die Schlüssel zu entfernen, schieben Sie Ihr Werkzeug unter die Oberseite der Kappe und heben Sie sie vorsichtig an. Es sollte ohne viel Kraftaufwand abspringen. Verwenden Sie bei abgenommenen Tastenkappen Druckluft, um Staub und Haare auszublasen. Um den Schlüssel wieder einzusetzen, richten Sie die Tastenkappe nach oben aus und schieben Sie sie beginnend mit der unteren Kante wieder nach unten

Wie funktioniert die AES-Verschlüsselung und -Entschlüsselung?

Die Verschlüsselung funktioniert, indem Klartext in Chiffretext umgewandelt wird, der aus scheinbar zufälligen Zeichen besteht. Nur wer den speziellen Schlüssel besitzt, kann ihn entschlüsseln. AES verwendet eine symmetrische Schlüsselverschlüsselung, bei der nur ein geheimer Schlüssel zum Verschlüsseln und Entschlüsseln von Informationen verwendet wird

Kann die Superklasse die Methode der Unterklasse aufrufen?

Eine Oberklassen-Referenzvariable kann eine Unterklassen-Referenzvariable enthalten. Diese Superklasse kann nur Methoden aufrufen, die in der Superklasse definiert sind