Inhaltsverzeichnis:

- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:42.

- Zuletzt bearbeitet 2025-01-22 17:14.

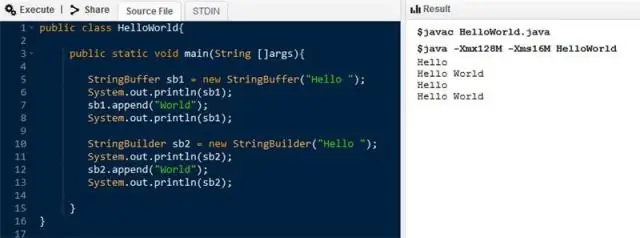

Klingeln funktioniert durch Senden von Internet Control Nachricht Protokoll ( ICMP /ICMP6) Echo Request-Pakete an den Zielhost und warten auf eine ICMP Echo-Antwort. Die Programm meldet Fehler, Paketverluste und eine statistische Zusammenfassung der Ergebnisse. Dies Pings des Java-Programms eine IP-Adresse in Java mit InetAddress-Klasse.

Was ist außerdem der Unterschied zwischen ICMP und Ping?

ICMP ist ein Protokoll zum Senden verschiedener Nachrichten, um Netzwerkzustände zu melden - ist es nicht Klingeln . Die Echo-Anfrage ist eine von vielen Nachrichten. Klingeln kann herausgefiltert werden, aber die meisten ICMP Nachrichtentypen sind für den ordnungsgemäßen Betrieb von IP, TCP und anderen Protokollen erforderlich.

Welche Art von ICMP-Nachricht wird als Antwort auf das Dienstprogramm PING erwartet? ICMP-Ping. Ping verwendet zwei ICMP-Codes: 8 (Echo Request) und 0 ( Echo Antwort ). Wenn Sie den Ping-Befehl an der Eingabeaufforderung ausgeben, sendet das Ping-Programm ein ICMP-Paket aus, das den Code 8 im Feld Typ enthält. Die Antwort hat den Typ 0.

Zweitens, wie verwende ich Ping?

Schritte

- Öffnen Sie die Eingabeaufforderung oder das Terminal. Jedes Betriebssystem verfügt über eine Befehlszeilenschnittstelle, mit der Sie den Ping-Befehl ausführen können.

- Geben Sie den Ping-Befehl ein. Geben Sie den Ping-Hostnamen oder die Ping-IP-Adresse ein.

- Drücken Sie die Eingabetaste, um Ihre Ping-Ausgabe anzuzeigen. Die Ergebnisse werden unter der aktuellen Befehlszeile angezeigt.

Was ist der Zweck von ICMP?

Internet Control Message Protocol ( ICMP ) ist ein TCP/IP-Netzwerkschichtprotokoll, das Fehlerbehebungs-, Kontroll- und Fehlermeldungsdienste bereitstellt. ICMP wird am häufigsten in Betriebssystemen für vernetzte Computer verwendet und überträgt dort Fehlermeldungen.

Empfohlen:

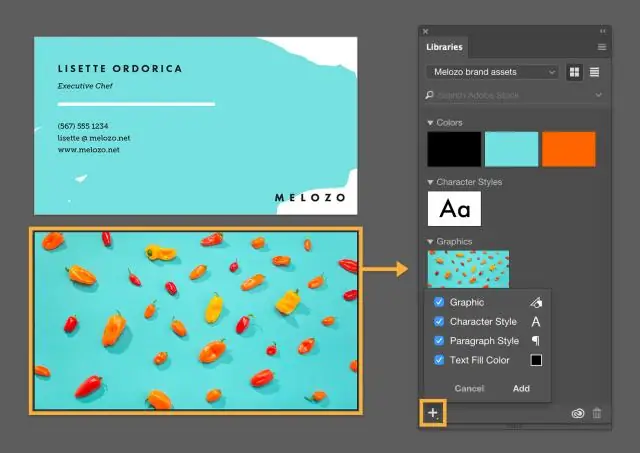

Was ist mit Adobe Creative Cloud möglich?

28 erstaunliche Dinge, die Sie mit Adobe Creative Cloud tun können (die Ihnen möglicherweise nicht bewusst sind) Erstellen, synchronisieren und teilen Sie CC-Assets. Exportieren Sie alle Assets auf einmal. Zeichnen Sie intuitiv mit Formen. Gestalten Sie individuelle Beschriftungen. Erstellen Sie eine Farbpalette. Kontrollieren Sie einzelne Buchstaben. Entwicklung von Wireframes für das Design Ihrer Website

Ist es möglich, jQuery mit Ajax zu verwenden?

Mit den jQuery AJAX-Methoden können Sie sowohl über HTTP Get als auch HTTP Post Text, HTML, XML oder JSON von einem Remote-Server anfordern - und Sie können die externen Daten direkt in die ausgewählten HTML-Elemente Ihrer Webseite laden! Ohne jQuery kann die AJAX-Codierung etwas knifflig sein

Ist das Überladen von Methoden in Java möglich?

Methodenüberladung ist eine Funktion, die es einer Klasse ermöglicht, mehr als eine Methode mit demselben Namen zu haben, wenn ihre Argumentlisten unterschiedlich sind. Es ähnelt der Konstruktorüberladung in Java, die es einer Klasse ermöglicht, mehr als einen Konstruktor mit unterschiedlichen Argumentlisten zu haben

Ist es möglich, mit Java aus zufälligen Speicherorten in einer Datei zu lesen und an diese zu schreiben?

Mit einer Direktzugriffsdatei können wir sowohl aus einer Datei lesen als auch in die Datei schreiben. Das Lesen und Schreiben unter Verwendung der Dateieingabe- und -ausgabeströme ist ein sequentieller Prozess. Mit einer Direktzugriffsdatei können wir an jeder Position innerhalb der Datei lesen oder schreiben. Ein Objekt der Klasse RandomAccessFile kann den zufälligen Dateizugriff ausführen

Was sind die beiden wichtigsten Anforderungen für das Schreiben von SQL Server-Überwachungen in das Windows-Sicherheitsprotokoll?

Es gibt zwei wichtige Anforderungen zum Schreiben von SQL Server-Serverüberwachungen in das Windows-Sicherheitsprotokoll: Die Einstellung für den Überwachungsobjektzugriff muss so konfiguriert sein, dass die Ereignisse erfasst werden. Das Konto, unter dem der SQL Server-Dienst ausgeführt wird, muss über die Berechtigung zum Generieren von Sicherheitsüberprüfungen verfügen, um in das Windows-Sicherheitsprotokoll schreiben zu können