- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:42.

- Zuletzt bearbeitet 2025-01-22 17:13.

Cross-Site Request Forgery, auch bekannt als One-Click Attacke oder Session Riding und abgekürzt als CSRF (manchmal ausgesprochen sea-surf) oder XSRF, ist eine Art böswilliger Exploit einer Website, bei der nicht autorisierte Befehle von einem Benutzer übertragen werden, dem die Webanwendung vertraut.

Wie funktioniert ein CSRF-Angriff?

Cross-Site Request Forgery ( CSRF ) ist ein Attacke Dadurch wird ein Endbenutzer gezwungen, unerwünschte Aktionen in einer Webanwendung auszuführen, in der er derzeit authentifiziert ist. CSRF-Angriffe gezielt auf zustandsverändernde Anfragen abzielen, nicht auf Datendiebstahl, da der Angreifer die Antwort auf die gefälschte Anfrage nicht sehen kann.

Was ist ein CSRF-Token und wie funktioniert es? Dies Zeichen , genannt CSRF-Token oder ein Synchronizer Zeichen , funktioniert wie folgt: Der Client fordert eine HTML-Seite an, die ein Formular enthält. Wenn der Kunde das Formular absendet, muss er beide senden Token zurück zum Server. Der Client sendet das Cookie Zeichen als Cookie, und es sendet das Formular Zeichen innerhalb der Formulardaten.

Was ist in dieser Hinsicht ein CSRF-Beispiel?

Cross-Site Request Forgery ( CSRF oder XSRF) ist eine andere Beispiel wie die Sicherheitsbranche in ihrer Fähigkeit, sich gruselige Namen einfallen zu lassen, unübertroffen ist. EIN CSRF Sicherheitsanfälligkeit ermöglicht es einem Angreifer, einen angemeldeten Benutzer ohne dessen Zustimmung oder Wissen zu einer wichtigen Aktion zu zwingen.

Wie verteidigt man sich gegen CSRF?

6 Aktionen Sie kann nehmen verhindern ein CSRF Attacke Tun Öffnen Sie keine E-Mails, surfen Sie nicht zu anderen Websites oder führen Sie keine andere Kommunikation über soziale Netzwerke durch, während Sie bei Ihrer Banking-Site oder einer Site, die Finanztransaktionen durchführt, authentifiziert sind.

Empfohlen:

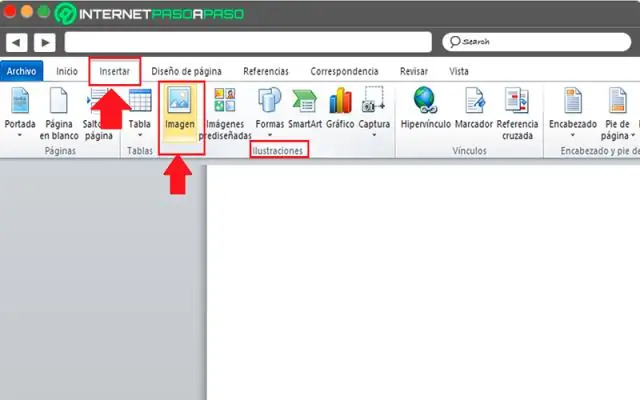

Wie füge ich ein Symbol in ein Word-Dokument 2010 ein?

Klicken Sie auf der Registerkarte Einfügen auf die Schaltfläche Objekt am rechten Ende. Klicken Sie im sich öffnenden Dialogfeld auf die Registerkarte Aus Datei erstellen. Klicken Sie auf die Schaltfläche Durchsuchen und suchen Sie die einzufügende Dokumentdatei. Aktivieren Sie das Kontrollkästchen für Als Symbol anzeigen und klicken Sie auf OK

Was wird ein geschützter Member, wenn die Klasse im öffentlichen Modus vererbt wird?

1) Bei der geschützten Vererbung werden die öffentlichen und geschützten Member zu geschützten Membern in der abgeleiteten Klasse. In der Privatvererbung ist alles privat. Weil sie Teil der Basisklasse sind und Sie die Basisklasse benötigen, die Teil Ihrer abgeleiteten Klasse ist

Wird es gelöscht, wenn es nicht von der Quelle abgeglichen wird?

Wir können die WHEN NOT MATCHED BY SOURCE-Klausel in der MERGE-Anweisung von SQL Server verwenden, um die Zeilen in der Zieltabelle zu löschen, die nicht der Join-Bedingung mit einer Quelltabelle entsprechen. Wenn wir also WHEN NOT MATCHED BY SOURCE verwenden und die Zeile entweder löschen oder aktualisieren können

Was ist ein Netzwerk-Audit und wie wird es durchgeführt und warum wird es benötigt?

Netzwerk-Auditing ist ein Prozess, bei dem Ihr Netzwerk sowohl in Bezug auf Software als auch Hardware abgebildet wird. Der Prozess kann entmutigend sein, wenn er manuell durchgeführt wird, aber glücklicherweise können einige Tools dabei helfen, einen großen Teil des Prozesses zu automatisieren. Der Administrator muss wissen, welche Maschinen und Geräte mit dem Netzwerk verbunden sind

Wie fügt man ein Bild in ein balsamiq Mockup ein?

Erstellen Sie in myBalsamiq ein Modell und fügen Sie ein Bild hinzu. Laden Sie das Projekt auf den Desktop herunter und entpacken Sie das Projekt. Öffnen Sie das Mockup in Balsamiq Mockups 2.x und wählen Sie Mockup XML exportieren. Bearbeiten Sie die Confluence-Seite, wählen Sie + UI-Mockup (mit dem Menüelement „+“in der Symbolleiste). Wählen Sie Mockup-XML importieren und fügen Sie Mockup-XML ein